Purple Knight

NIS2 et votre infrastructure d'identité

La mise en conformité avec la directive NIS2 de l'UE exige de mettre l'accent sur la sécurisation des systèmes d'identité, qui sont devenus un champ de bataille essentiel pour les cyberdéfenseurs et les cyberattaquants.

ECC-2 et votre infrastructure d'identité

Les contrôles ECC-2 de l'Arabie saoudite fournissent des pratiques de cybersécurité complètes et normalisées pour les organisations publiques et privées. Une grande partie de ces orientations s'applique en particulier aux systèmes d'identité, source d'accès et d'authentification pour la plupart des systèmes d'entreprise critiques.

Exigences de l'Alliance des cinq yeux en matière de sécurité de l'identité : Ce que les agences fédérales doivent savoir

Les agences de cybersécurité de l'alliance Five Eyes, notamment la Cybersecurity Infrastructure and Security Agencies (CISA) et la National Security Agency (NSA), ont exhorté les organisations à renforcer les contrôles de sécurité pour Active Directory (AD), une cible de choix pour les cyberattaquants. Dans "Detecting and Mitigating Active Directory Compromises", les agences ont mis en évidence plus de...

Conseils judicieux du cabinet de conseil RSM Ebner Stolz : systèmes d'identité sécurisés

Découvrez comment RSM Ebner Stolz, l'un des principaux cabinets d'audit, de fiscalité, de droit et de conseil en gestion en Allemagne, a donné la priorité à l'ITDR pour la cybersécurité et la résilience opérationnelle.

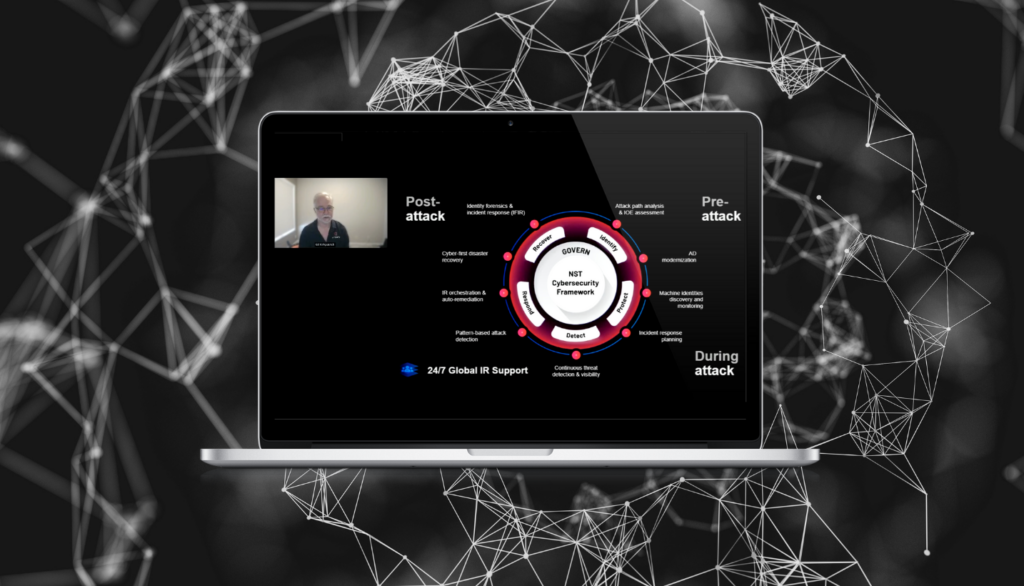

Au-delà de la défense : Récupération de l'Active Directory et résilience de l'entreprise

- Semperis

La sécurité des points d'extrémité, la cyberassurance et les plans généraux de reprise après sinistre sont tous importants, mais ils ne sauveront pas votre entreprise d'une cyberattaque majeure. Pour que les opérations se déroulent sans heurts malgré les cybermenaces, les analystes et les responsables de la cybersécurité recommandent de mettre l'accent sur la résilience. Dans cette session, James Ravenell (Senior Solutions Architect, Semperis) explique pourquoi...

Combler le fossé pour les agences gouvernementales : 5 façons d'automatiser la cyber-résilience

- Semperis

La continuité opérationnelle dépend de la résilience cybernétique. Maintenir cette résilience peut s'avérer délicat lorsque les ressources sont limitées. Les attaquants le savent et sont habiles à tourner à leur avantage la rotation du personnel et les lacunes technologiques. L'infrastructure d'identité, généralement Microsoft Active Directory, est le moyen préféré des attaquants pour propager des logiciels malveillants, accroître les privilèges et faire preuve de persévérance...

DORA et votre infrastructure d'identité

Il est essentiel de comprendre les implications de la loi sur la résilience opérationnelle numérique (DORA), à la fois pour répondre aux exigences réglementaires et pour protéger votre infrastructure d'identité. Ce livre blanc fournit des informations détaillées sur les exigences de la loi DORA et des stratégies pratiques pour améliorer votre conformité et la résilience de votre organisation. Ce qu'il y a dedans : Le paysage des menaces émergentes : Explorez les dernières...

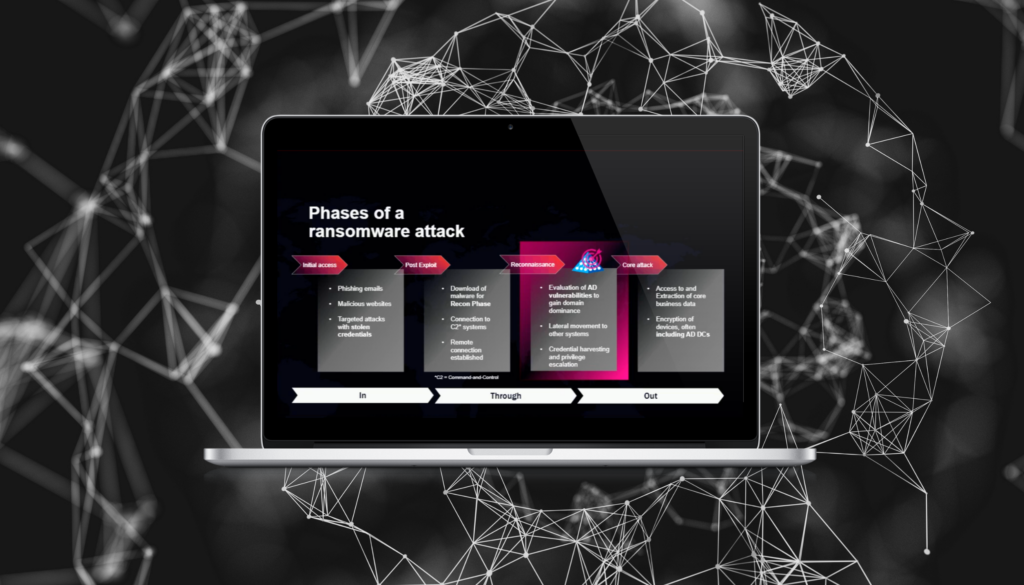

Pourquoi votre AD est-il une cible facile pour les pirates informatiques ?

- Semperis

Active Directory (AD) reste une pierre angulaire pour de nombreuses organisations, à la fois sur site et intégré avec Microsoft Entra ID dans le nuage. Il est alarmant de constater que 90 % des cyberattaques ciblent AD, le système d'identité central de la plupart des entreprises. Semperis propose une protection complète pour AD sur site et Entra ID, offrant une défense continue contre les menaces basées sur l'identité avant,...

Surmonter les vulnérabilités grâce à la gestion de la surface d'attaque

- Semperis

Alors que le paysage numérique s'étend, la gestion et la sécurisation de la surface d'attaque de votre organisation n'ont jamais été aussi cruciales. Rejoignez-nous pour un webcast sur des sujets brûlants où des experts de l'industrie fourniront une prévision complète des tendances de la gestion de la surface d'attaque (ASM) et offriront des conseils stratégiques pour la fin de 2024 et le début de 2025.....

Comment récupérer Active Directory quand chaque seconde compte

- Semperis

Microsoft Active Directory (AD) est une cible privilégiée des cyberattaquants. Lorsque l'AD tombe en panne, vos opérations en pâtissent également. Pourtant, la plupart des organisations ne disposent pas d'un plan de reprise spécifique à AD ou s'appuient sur une reprise manuelle, ce qui peut prendre des jours, voire des semaines. L'audit de votre sécurité AD et le maintien d'un plan de réponse aux incidents solide...