Purple Knight

NIS2 und Ihre Identitätsinfrastruktur

Die Einhaltung der NIS2-Richtlinie der EU erfordert eine Konzentration auf die Sicherung von Identitätssystemen, die sich zu einem wichtigen Schlachtfeld für Cyber-Verteidiger und -Angreifer entwickelt haben.

ECC-2 und Ihre Identitätsinfrastruktur

Die ECC-2-Kontrollen von Saudi-Arabien bieten umfassende, auf Standards basierende Cybersicherheitspraktiken für öffentliche und private Organisationen. Ein Großteil der Richtlinien gilt insbesondere für Identitätssysteme - die Quelle für den Zugang und die Authentifizierung in den meisten wichtigen Geschäftssystemen.

Five Eyes Alliance - Anforderungen an die Identitätssicherheit: Was die Bundesbehörden wissen müssen

Die Cybersecurity-Agenturen der Five Eyes-Allianz, darunter die Cybersecurity Infrastructure and Security Agencies (CISA) und die National Security Agency (NSA), haben Organisationen dringend aufgefordert, die Sicherheitskontrollen für Active Directory (AD) zu verstärken, das ein Hauptziel für Cyber-Angreifer darstellt. In "Detecting and Mitigating Active Directory Compromises" (Erkennen und Abschwächen von Active Directory-Kompromittierungen)...

Fundierte Beratung der Beratungsfirma RSM Ebner Stolz: Sichere Identitätssysteme

Erfahren Sie, wie RSM Ebner Stolz, eine der führenden Wirtschaftsprüfungs-, Steuer-, Rechts- und Unternehmensberatungsgesellschaften in Deutschland, ITDR für Cybersicherheit und betriebliche Ausfallsicherheit einsetzt.

Jenseits der Verteidigung: Active Directory-Wiederherstellung und Business Resilience

- Semperis

Endgerätesicherheit, Cyber-Versicherung und allgemeine Notfallpläne sind wichtig - aber sie werden Ihr Unternehmen nicht vor einer großen Cyber-Attacke schützen. Um den Betrieb trotz Cyber-Bedrohungen reibungslos aufrechtzuerhalten, empfehlen Analysten und führende Cyber-Sicherheitsexperten, sich auf die Widerstandsfähigkeit zu konzentrieren. In dieser Sitzung erklärt James Ravenell (Senior Solutions Architect, Semperis), warum die...

Schließen Sie die Lücke für Regierungsbehörden: 5 Wege zur Automatisierung der Cyber-Resilienz

- Semperis

Die betriebliche Kontinuität hängt von der Cyber-Resilienz ab. Die Aufrechterhaltung dieser Widerstandsfähigkeit kann schwierig sein, wenn die Ressourcen knapp sind. Angreifer wissen das und sind geschickt darin, Personalwechsel und technologische Lücken zu ihrem Vorteil zu nutzen. Das bevorzugte Mittel der Angreifer zur Verbreitung von Malware, zur Eskalation von Privilegien und zur Erlangung von Ausdauer ist die Identitätsinfrastruktur - in der Regel Microsoft Active Directory...

DORA und Ihre Identitätsinfrastruktur

Das Verständnis der Auswirkungen des Digital Operational Resilience Act (DORA) ist von entscheidender Bedeutung, sowohl für die Erfüllung gesetzlicher Anforderungen als auch für den Schutz Ihrer Identitätsinfrastruktur. Dieses Whitepaper bietet einen umfassenden Einblick in die Anforderungen des DORA und praktische Strategien zur Verbesserung Ihrer Compliance - und der Widerstandsfähigkeit Ihres Unternehmens. Der Inhalt: Aufkommende Bedrohungslandschaft: Erkunden Sie die neuesten...

Warum ist Ihr AD ein leichtes Ziel für Hacker?

- Semperis

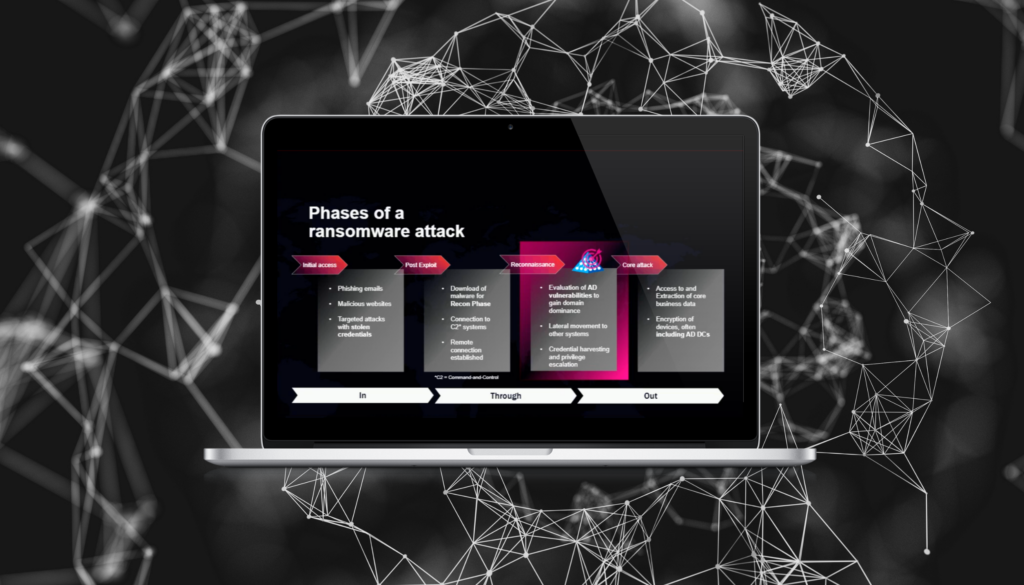

Active Directory (AD) ist nach wie vor ein Eckpfeiler für viele Unternehmen, sowohl vor Ort als auch integriert mit Microsoft Entra ID in der Cloud. Alarmierenderweise zielen 90% der Cyberangriffe auf AD, das zentrale Identitätssystem der meisten Unternehmen. Semperis bietet einen umfassenden Schutz für AD und Entra ID vor Ort, der einen kontinuierlichen Schutz vor identitätsbasierten Bedrohungen bietet, bevor,...

Überwindung von Schwachstellen mit Attack Surface Management

- Semperis

Da sich die digitale Landschaft immer weiter ausbreitet, war die Verwaltung und Sicherung der Angriffsfläche Ihres Unternehmens noch nie so wichtig wie heute. Nehmen Sie an unserem Hot Topics Webcast teil, in dem Branchenexperten eine umfassende Prognose der Trends im Bereich Attack Surface Management (ASM) abgeben und strategische Empfehlungen für Ende 2024 und Anfang 2025 geben....

Wie Sie Active Directory wiederherstellen, wenn jede Sekunde zählt

- Semperis

Microsoft Active Directory (AD) ist ein bevorzugtes Ziel für Cyberangreifer. Wenn AD ausfällt, kommt auch Ihr Betrieb zum Erliegen. Dennoch verfügen die meisten Unternehmen weder über einen spezifischen Wiederherstellungsplan für AD noch über ein automatisiertes Verfahren, sodass die Wiederherstellung Tage oder sogar Wochen dauern kann. Die Überprüfung Ihrer AD-Sicherheitslage und die Pflege eines soliden incident response