Purple Knight

NIS2 y su infraestructura de identidad

El cumplimiento de la Directiva NIS2 de la UE exige centrarse en la seguridad de los sistemas de identidad, que se han convertido en un campo de batalla clave para ciberdefensores y atacantes.

ECC-2 y su infraestructura de identidad

Los controles ECC-2 de Arabia Saudí proporcionan prácticas de ciberseguridad exhaustivas y basadas en normas para organizaciones públicas y privadas. Gran parte de sus orientaciones se aplican en particular a los sistemas de identidad, fuente de acceso y autenticación en la mayoría de los sistemas empresariales críticos.

Requisitos de seguridad de identidad de la Alianza Five Eyes: Lo que deben saber las agencias federales

Las agencias de ciberseguridad de la alianza Five Eyes, incluidas la Cybersecurity Infrastructure and Security Agencies (CISA) y la National Security Agency (NSA), han instado a las organizaciones a reforzar los controles de seguridad de Active Directory (AD), uno de los principales objetivos de los ciberatacantes. En "Detecting and Mitigating Active Directory Compromises" (Detección y mitigación de...

Consejos útiles de la consultora RSM Ebner Stolz: Sistemas de identidad seguros

Descubra cómo RSM Ebner Stolz, una de las principales firmas de auditoría, impuestos, asesoría legal y consultoría de gestión de Alemania, priorizó la ITDR para la ciberseguridad y la resiliencia operativa.

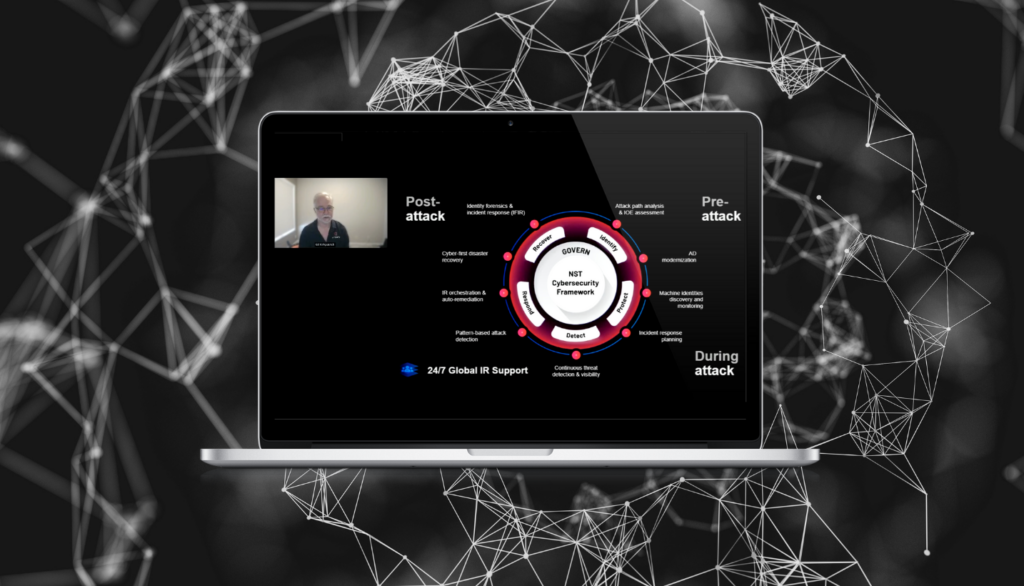

Más allá de la defensa: Recuperación de Active Directory y resistencia empresarial

- Semperis

La seguridad de los puntos finales, los ciberseguros y los planes generales de recuperación ante desastres son importantes, pero no salvarán a su empresa de un ciberataque grave. Para que las operaciones sigan funcionando sin problemas a pesar de las ciberamenazas, los analistas y líderes en ciberseguridad recomiendan centrarse en la resiliencia. En esta sesión, James Ravenell (Senior Solutions Architect, Semperis) explica por qué la...

Cerrar la brecha para las agencias gubernamentales: 5 formas de automatizar la ciberresiliencia

- Semperis

La continuidad operativa depende de la resistencia cibernética. Mantener esa resistencia puede ser complicado cuando los recursos son escasos. Los atacantes lo saben y son expertos en aprovechar la rotación de personal y las carencias tecnológicas. El medio favorito de los atacantes para propagar el malware, escalar privilegios y establecer la perseverancia es la infraestructura de identidad, normalmente Microsoft Active Directory...

DORA y su infraestructura de identidad

Comprender las implicaciones de la Digital Operational Resilience Act (DORA) es crucial, tanto para cumplir las exigencias normativas como para salvaguardar su infraestructura de identidad. Este libro blanco ofrece una visión completa de los requisitos de la DORA y estrategias prácticas para mejorar su cumplimiento y la resistencia de su organización. Contenido: Panorama de amenazas emergentes: Explore las últimas...

¿Por qué su AD es un blanco fácil para los piratas informáticos?

- Semperis

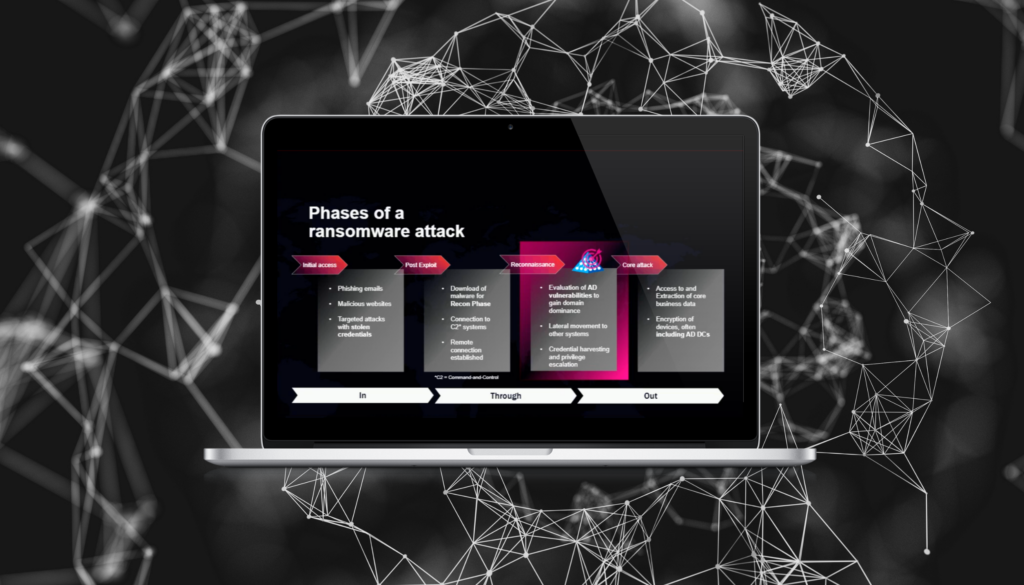

Active Directory (AD) sigue siendo la piedra angular de muchas organizaciones, tanto en sus instalaciones como integrado con Microsoft Entra ID en la nube. Resulta alarmante que el 90% de los ciberataques tengan como objetivo AD, el sistema de identidad central de la mayoría de las empresas. Semperis proporciona una protección completa para AD y Entra ID en las instalaciones, ofreciendo una defensa continua contra las amenazas basadas en la identidad antes,...

Superar las vulnerabilidades con la gestión de la superficie de ataque

- Semperis

A medida que se amplía el panorama digital, gestionar y proteger la superficie de ataque de su organización nunca ha sido tan crucial. Únase a nosotros en un webcast sobre temas candentes en el que expertos del sector ofrecerán una previsión exhaustiva de las tendencias de la gestión de la superficie de ataque (ASM) y ofrecerán orientación estratégica para finales de 2024 y principios de 2025.....

Cómo recuperar Active Directory cuando cada segundo cuenta

- Semperis

Microsoft Active Directory (AD) es un objetivo clave para los ciberatacantes. Cuando AD se cae, también lo hacen sus operaciones. Sin embargo, la mayoría de las organizaciones carecen de un plan de recuperación específico para AD o confían en la recuperación manual, que puede llevar días, si no semanas. Auditar la postura de seguridad de AD y mantener un sólido plan de respuesta a incidentes...