Webinaire

Renforcez la résilience de votre identité

- 27 mars 2026

Les pirates ne s'introduisent plus dans vos systèmes, ils se connectent simplement. Microsoft Active Directory et Entra ID sont au cœur même de votre entreprise. Ils gèrent les accès, les privilèges, les données et la continuité des opérations. S'ils sont compromis, ils confèrent aux cybercriminels un contrôle quasi total sur votre environnement, ce qui entraîne des perturbations de l'activité, la divulgation de données, des atteintes à la réputation…

Gestion de crise : récupération d'Active Directory sous pression

- Semperis

- Jan 09, 2026

La seule chose pire que d'essayer de récupérer AD, c'est de le faire en pleine crise commerciale. Découvrez ce qu'il faut faire pour coordonner la récupération d'identité et la réponse à la crise afin de pouvoir rapidement rétablir l'identité dans un état fiable dans des conditions réelles.

Sécurité AD en quelques minutes : mesures pratiques pour renforcer Active Directory et Entra ID en 45 minutes

- Semperis

- 14 décembre 2025

Petites mesures intelligentes pour sécuriser AD et Entra ID – sans plan de projet. Active Directory reste l'une des principales cibles des ransomwares et des cyberattaques. Pourtant, de nombreuses équipes informatiques admettent qu'elles « n'ont tout simplement pas le temps » de s'en occuper. Des années de petites erreurs de configuration et de dette technique peuvent...

Les principales attaques de l'IA et la manière dont l'ITDR peut les prévenir

- Semperis

- 17 novembre 2025

Dans ce webinaire informatif, Alex Weinert, Chief Product Officer de Semperis, explique comment l'IA favorise les cyberattaquants et comment une stratégie ITDR efficace peut contribuer à réduire l'impact des attaques.

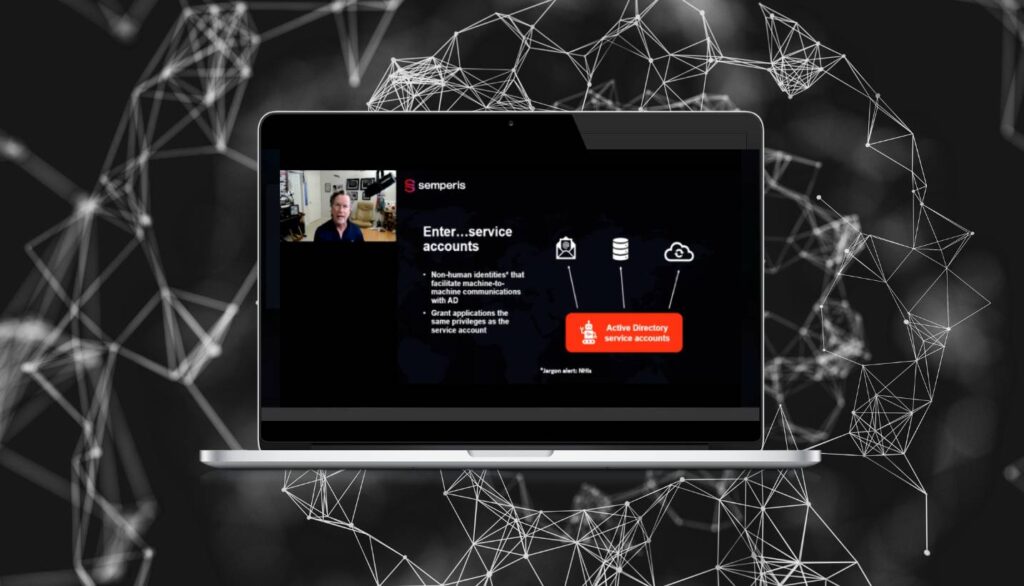

Mind the Gap : Comment sécuriser les comptes de service Active Directory ?

- Semperis

- 12 novembre 2025

Les comptes de service sont essentiels pour permettre la communication de machine à machine dans les environnements Active Directory (AD). Les systèmes de messagerie, les bases de données, les applications et même vos outils de sécurité reposent tous sur des comptes de service pour l'authentification. Cependant, 94 % des entreprises ne disposent pas d'une visibilité totale sur leurs comptes de service. Découvrez comment combler les lacunes en matière de sécurité des comptes de service et renforcer la protection IAM.

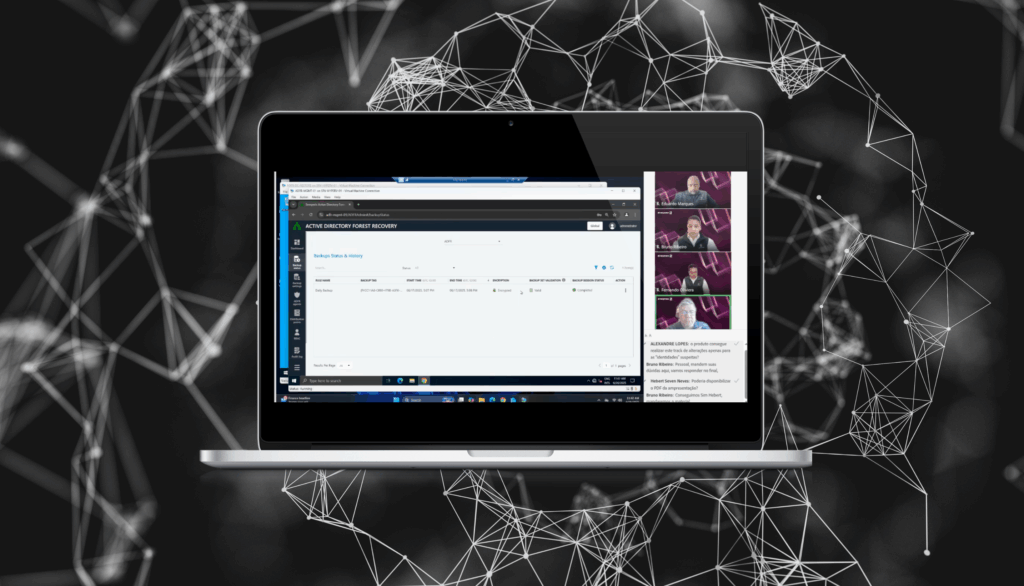

Récupérer Active Directory lorsque chaque segment est contaminé

- 25 octobre 2025

Microsoft Active Directory (AD) reste l'un des principaux vecteurs d'attaques informatiques. Lorsque l'AD est détruit ou disparaît, tout le fonctionnement de l'organisation peut être affecté. De même, de nombreuses entreprises ne disposent pas d'un plan de récupération spécifique pour l'AD ou dépendent de processus...

Défendre le secteur public : Faire face aux cybermenaces avec des ressources limitées

- Semperis

- 07 octobre 2025

Les organisations du secteur public sont des cibles pour les cyber-attaquants les plus dangereux d'aujourd'hui, et le manque de ressources et de personnel rend les agences vulnérables. Découvrez des approches éprouvées de la gestion des cybercris et de la résilience qui peuvent vous aider à combler les lacunes en matière de sécurité.

La résilience dans le collimateur : Meilleures pratiques pour sécuriser les systèmes d'identité contre les menaces modernes

- Semperis

- 18 août 2025

Aujourd'hui, les acteurs de la menace ne se contentent pas d'évoluer, ils s'organisent. Des gangs de ransomware imitant les structures des entreprises aux menaces des États-nations ciblant les infrastructures critiques, les équipes de sécurité sont confrontées à une vague incessante d'attaques basées sur l'identité. Au centre de cet assaut se trouve Active Directory (AD), qui reste la cible la plus courante pour les mouvements latéraux et l'escalade des privilèges. En...

Utilisation de l'intelligence lumineuse pour l'évaluation continue de la sécurité de l'identité Saas

- Semperis

- 31 juillet 2025

Lightning Intelligence un outil SaaS d'évaluation de la posture de sécurité, facile à déployer, destiné à Active Directory et Entra ID, qui automatise l'analyse de l'environnement d'identité afin que vous ne passiez à côté d'aucune menace émergente. Dans cette vidéo, Tammy Mindel, responsable produit pour Purple Knight Lightning Intelligence Semperis, vous présente Lightning Intelligence: découvrez…

Tech Talk - Du chaos au contrôle : Repenser la gestion des crises cybernétiques

- Semperis

- 26 juin 2025

Dans le monde numérique d'aujourd'hui, les cyberincidents ne sont pas seulement des problèmes informatiques, ce sont de véritables crises commerciales. Bien que de nombreuses organisations aient mis en place des plans de réponse aux incidents, ces plans s'effondrent souvent sous la pression d'un événement réel. Dans ce webinaire, Courtney Guss (directrice de la gestion de crise, Semperis) explique pourquoi les approches traditionnelles de la gestion de crise...