Les rançongiciels ciblent les moments de distraction

La plupart des attaques de ransomware se produisent lorsque les organisations réduisent leur personnel ou après des événements importants pour l'entreprise.

Quand la plupart des attaques de ransomware se produisent-elles ?

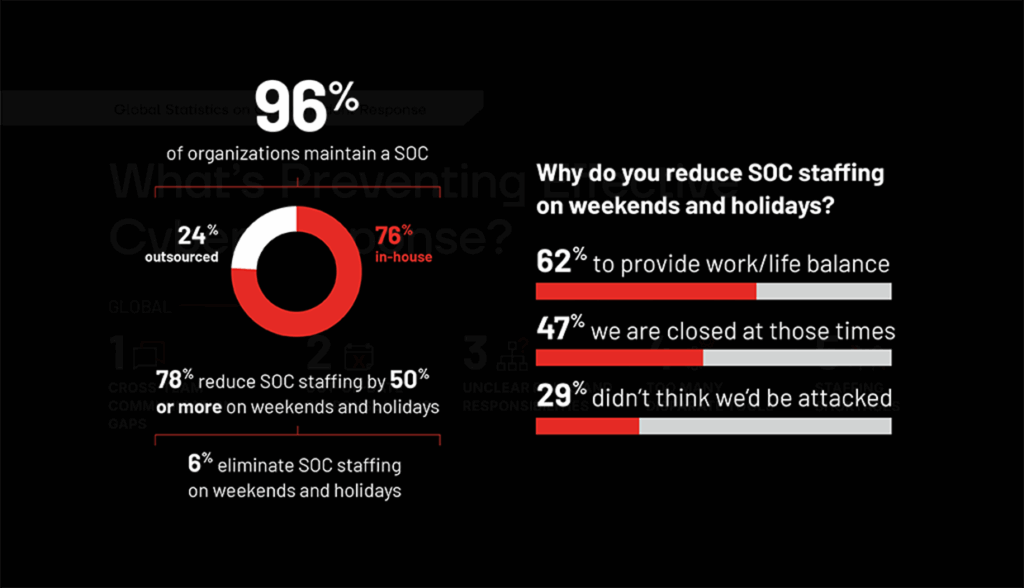

Comme l'indique le rapport Semperis 2025 Ransomware Risk Report, l'étude de cette année a montré une baisse générale de la fréquence des attaques par ransomware. Néanmoins, plus de la moitié des répondants à l'étude mondiale qui ont déclaré avoir été ciblés ont indiqué que l'attaque s'était produite pendant un week-end ou un jour férié. Et un plus grand nombre encore a déclaré avoir été attaqué après un événement important pour l'entreprise, tel qu'une fusion ou une acquisition.

Obtenir le rapport

Que doivent savoir les dirigeants du SOC ?

Il est encourageant de constater une légère augmentation de la proportion d'entreprises qui déclarent employer leur SOC à plus de la moitié de sa capacité pendant les week-ends et les périodes de vacances. Malheureusement, plus des trois quarts d'entre elles réduisent encore leurs effectifs de 50 % ou plus à ces moments-là... et certaines ne recrutent pas du tout de personnel en dehors de la semaine de travail normale.

des entreprises internationales réduisent de 50 % ou plus leurs effectifs de SOC en dehors des heures de travail

des personnes interrogées déclarent que leur SOC ne dispose d'aucun personnel pendant les jours fériés ou les week-ends

Votre infrastructure d'identité peut-elle résister aux ransomwares ?

L'adoption d'une stratégie ITDR a légèrement augmenté cette année, pour atteindre 90 %. Presque tous ceux qui ont déclaré avoir un plan d'ITDR ont également indiqué avoir mis en place des procédures pour rechercher les vulnérabilités des systèmes d'identité. Cependant, de nombreuses organisations ne disposent pas de procédures et de plans pour remédier aux vulnérabilités et récupérer les systèmes d'identité après une attaque.

Obtenir le rapportPlus de ressources

En savoir plus sur la manière de prévenir, de détecter et de répondre aux attaques basées sur l'identité.