Mise à jour du 13 janvier 2026 : la technique SyncJacking décrite dans cet article a été confirmée par le Microsoft Security Response Center (MSRC) comme une vulnérabilité importante permettant l'élévation des privilèges . Microsoft a mis en place un renforcement de la sécurité au niveau de la plateforme dans Entra Connect afin de bloquer le remappage non autorisé des comptes. La mise en application de cette mesure devrait débuter en mars 2026 pour les versions prises en charge.

Qu'est-ce que le SyncJacking ?

Cet article décrit une utilisation abusive de la synchronisation par correspondance stricte dans Entra Connect qui peut conduire à la prise de contrôle d'un compte Entra ID. Ces conclusions s'appuient sur les recherches publiées par Semperis en août, qui décrivaient l'utilisation abusive de la correspondance souple (également appelée correspondance SMTP).

Cette vulnérabilité SyncJacking signifie qu'un attaquant disposant de certains privilèges peut abuser de la synchronisation hard matching dans Entra Connect pour prendre complètement le contrôle de n'importe quel compte Entra ID synchronisé - y compris l'Administrateur Global Actif.

Ces résultats ont été rapidement signalés au Microsoft Security Response Center (MSRC), qui a mis à jour les lignes directrices de renforcement afin de fournir des mesures d'atténuation plus spécifiques contre l'abus de l'appariement des données. Bien que le MSRC ait rapidement réagi et mis à jour les directives de renforcement, des tests supplémentaires montrent que l'attaque peut réussir même après la mise en œuvre de ces mesures d'atténuation. Par conséquent, nous conseillons vivement de prendre des mesures d'atténuation supplémentaires pour lutter contre les abus et la prise de contrôle potentielle d'un compte Entra ID.

Entra Connect et hard matching

Comme expliqué dans "SMTP Matching Abuse in Azure AD", Entra Connect est une application Microsoft qui prend en charge l'identité hybride en synchronisant les objets AD sur site avec les objets Entra ID. Les fonctionnalités d'Entra Connect comprennent la synchronisation du hachage des mots de passe, l'authentification de passage, l'intégration de la fédération (avec ADFS) et la synchronisation (avec Entra Connect Sync). La prise de contrôle d'un compte Entra ID en dur dont il est question ici abuse des fonctions de synchronisation de hachage de mot de passe et de synchronisation générale d'Entra Connect.

Pour assurer l'intégrité entre l'environnement sur place et les locataires d'Entra ID dans les implémentations d'identité hybride, Entra Connect fait correspondre les objets d'utilisateur entre AD et Entra ID. Un attribut d'ancrage de source, choisi lors de la configuration et de la synchronisation initiales d'Entra Connect, identifie de façon unique chacun de ces objets d'utilisateur entre AD et Entra ID. Entra Connect utilise cet attribut pour faire correspondre les objets utilisateurs entre Entra ID et AD en utilisant l'une des deux techniques suivantes :

- Correspondance difficile

- Correspondance douce (SMTP)

Correspondance difficile

Si vous laissez Azure gérer l'ancre de source, Entra Connect recherche l'un des deux attributs sourceAnchor possibles :

- Entra Connect version 1.1.486.0 ou plus ancienne recherche l'objetGUID

- Entra Connect version 1.1.524.0 ou plus récente recherche le mS-DS-ConsistencyGuid

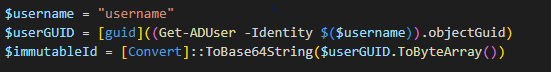

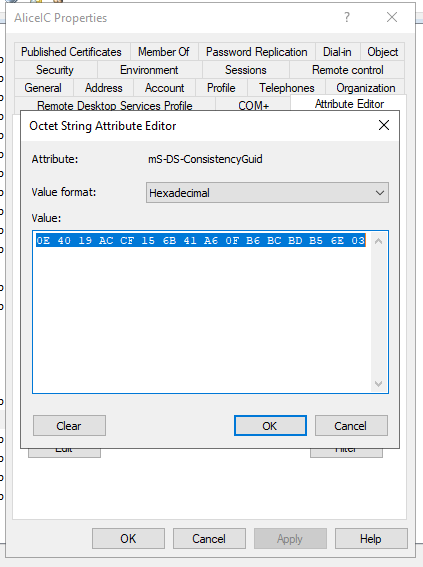

Si l'attribut mS-DS-ConsistencyGuid n'est pas rempli, Entra Connect écrit l'objectGUID de l'utilisateur dans cet attribut. La valeur correspondante sur l'objet Entra ID est ImmutableID (l'objectGUID encodé en base64). La figure 1 montre un exemple d'appariement difficile : obtenir l'ImmutableID d'un objet Entra ID à partir de l'objectGUID de l'utilisateur AD sur site.

C'est ce mécanisme qui fait l'objet de l'abus dont il est question dans ce billet.

Synchronisation du hachage du mot de passe

La synchronisation du hachage du mot de passe, une méthode d'authentification qui est activée par défaut dans les environnements d'identité hybride Entra ID, synchronise le hachage du mot de passe AD de l'utilisateur sur place avec Entra ID toutes les deux minutes. Cette synchronisation permet l'utilisation du même mot de passe pour ouvrir une session dans AD et Entra ID. (Pour une explication détaillée de la synchronisation du hachage du mot de passe, voir "Understanding Azure AD Password Hash Sync").

Comment les attaquants peuvent-ils utiliser la concordance des données pour faciliter la prise de contrôle d'un compte Entra ID ?

Pour réaliser cette attaque, un attaquant n'a besoin que de deux autorisations :

- Write-all-Properties ou GenericWrite sur un compte AD on-prem non synchronisé

- Supprimer sur un compte AD synchronisé on-prem

L'exemple suivant illustre cette attaque sur un compte avec une attribution de rôle d'administrateur global actif dans Entra ID. Notez que cette attaque fonctionne sur n'importe quel compte synchronisé.

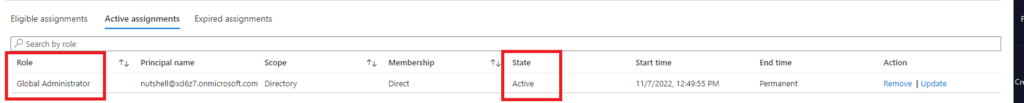

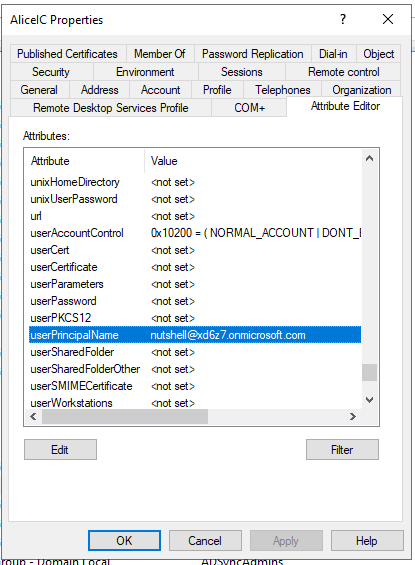

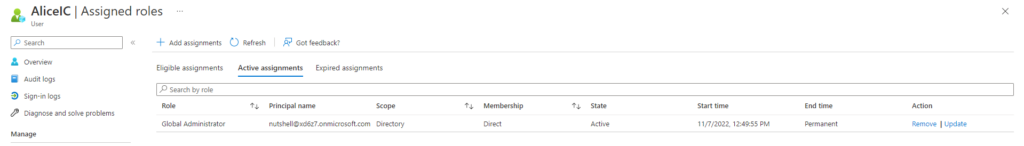

Nutshell est un administrateur global actif synchronisé dans Entra ID avec l'UPN nutshell@xd6z7.onmicrosoft.com (Figure 2, Figure 3).

Comme nutshell est un utilisateur synchronisé, il est présent dans l'environnement AD sur site. L'attaquant dispose de l'autorisation Write-All-Properties sur un compte AD on-prem non synchronisé, AliceIC. L'attaquant dispose également de l'autorisation Delete sur le compte nutshell AD synchronisé sur site. De plus, l'attaquant possède le mot de passe du compte AliceIC.

Voici comment l'attaquant peut utiliser l'utilisateur on-prem AliceIC pour détourner le compte Entra ID de nutshell.

Tout d'abord, l'attaquant copie l'UPN de l 'Entra ID dans l'attribut userPrincipalName de l'AD d'AliceIC (Figure 4).

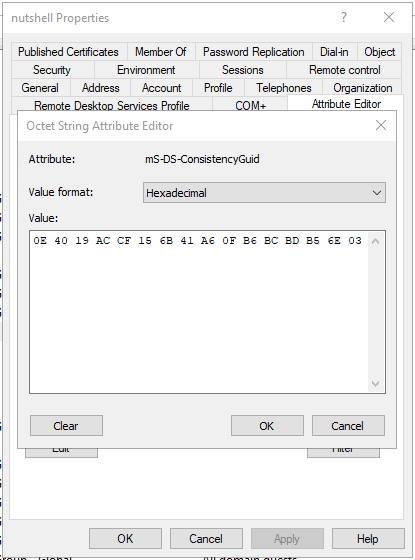

La figure 5 montre la population de l'attribut nutshell on-prem AD mS-DS-ConsistencyGuid.

Ensuite, l'attaquant copie la valeur de l'attribut nutshell mS-DS-ConsistencyGuid dans l'attribut AliceIC mS-DS-ConsistencyGuid (Figure 6).

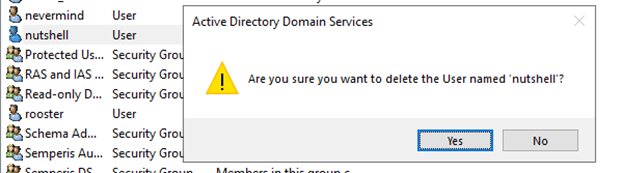

Enfin, l'attaquant supprime le compte nutshell sur site et attend la synchronisation (figure 7).

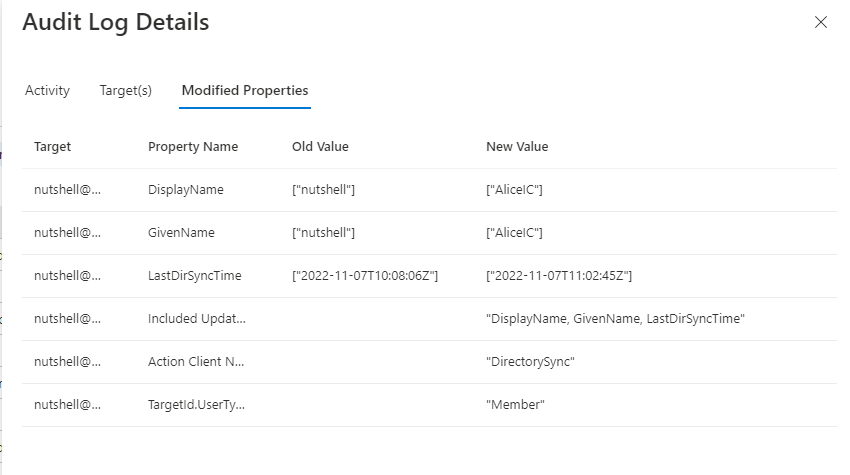

Maintenant, le compte AD AliceIC on-prem est synchronisé avec le compte Entra ID nutshell. Comme Entra Connect utilise par défaut la synchronisation du hachage des mots de passe, le mot de passe d'AliceIC et l'attribut DisplayName sont également synchronisés avec le compte Entra ID nutshell.

AliceIC est maintenant un Administrateur Global Actif et agit au nom de nutshell (Figure 8 ). Comme mentionné précédemment, vous ne trouverez aucune trace de ces changements dans les logs on-prem et seulement une trace minimale dans les logs Entra ID.

Il est important de noter pourquoi les attaquants peuvent exploiter cette méthode :

- L'utilisation de l'appariement dur pour faciliter la prise de contrôle du compte Entra ID ne laisse aucune trace dans les journaux AD on-prem et seulement une trace minimale dans les journaux Entra ID.

- L'attaque ne nécessite que deux autorisations sur les comptes cibles pour prendre complètement le contrôle de n'importe quel compte synchronisé avec n'importe quel rôle.

- Un attaquant qui possède des permissions relativement élevées dans AD peut prendre le contrôle d'Entra ID en prenant le contrôle de n'importe quel compte synchronisé avec une affectation active/éligible.

Abus potentiels

Délégation d'utilisateurs. Si un utilisateur ou un groupe s'est vu déléguer le contrôle de la gestion des utilisateurs dans une ou plusieurs unités d'organisation (OU) avec des utilisateurs synchronisés et non synchronisés, alors cet utilisateur ou ce groupe a le contrôle total de ces objets et peut détourner n'importe lequel d'entre eux - en théorie, il peut même devenir un administrateur global.

Opérateurs de compte. Tout utilisateur du groupe Opérateurs de compte peut gérer tous les comptes et dispose de privilèges de création de compte. Par conséquent, n'importe quel opérateur de compte peut détourner n'importe quel utilisateur synchronisé.

Détection du SyncJacking

Semperis Directory Services Protector ( DSP) collecte les changements d'ID Entra et les données AD sur site et utilise ces données pour détecter les tentatives d'exploitation de cette vulnérabilité. Malgré les traces minimes laissées par l'attaque, les capacités spécifiques de DSPpermettent de la détecter.

Autres moyens de détecter les abus liés au SyncJacking

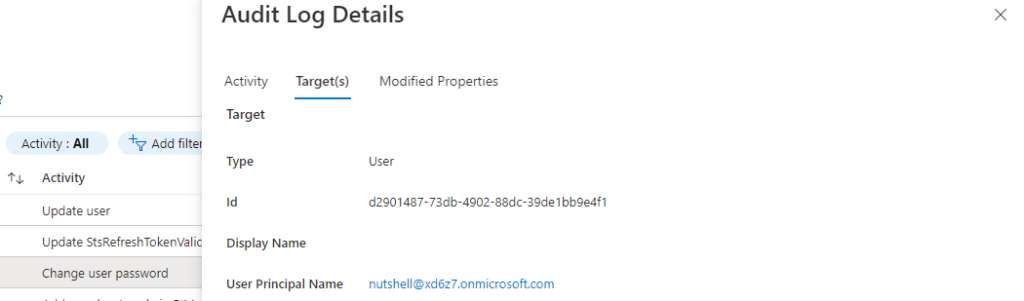

Vous pouvez raisonnablement (mais pas définitivement) supposer que cette attaque s'est produite si deux événements de journal se produisent l'un après l'autre dans Entra ID : "Change user password" suivi de "Update User" avec un DisplayName modifié et une cible qui utilise le même UPN(Figure 9, Figure 10).

Remédiation du SyncJacking

En 2022, le MSRC a mis à jour ses directivesafin d'y inclure la recommandation suivante :

Désactivez la prise de contrôle par correspondance exacte. La prise de contrôle par correspondance exacte permet à Entra Connect de prendre le contrôle d'un objet géré dans le cloud et de modifier la source d'autorité de l'objet pour Active Directory. Une fois que la source d'autorité d'un objet est prise en charge par Entra Connect, les modifications apportées à l'objet Active Directory lié à l'objet Entra ID écrasent les données Entra ID d'origine, y compris le hachage du mot de passe, si la synchronisation du hachage du mot de passe est activée. Un attaquant pourrait utiliser cette fonctionnalité pour prendre le contrôle d'objets gérés dans le cloud. Pour atténuer ce risque, désactivez la prise de contrôle par correspondance exacte.

Nos tests montrent que le SyncJacking fonctionne même après avoir désactivé le hard match takeover. Quoi qu'il en soit, il est important d'appliquer cette directive de durcissement.

Le CSEM affirme qu'il est important d'activer le MFA pour tous les utilisateurs qui ont un accès privilégié dans Entra ID ou dans AD. Actuellement, la seule façon d'atténuer cette attaque est d'appliquer le MFA à tous les utilisateurs synchronisés. Ce n'est pas un moyen infaillible d'empêcher un attaquant d'accéder à votre compte si le SyncJacking est utilisé de manière abusive, mais cela peut aider. Veillez à suivre toutes les directives de renforcement fournies par Microsoft dans le lien précédent pour atténuer de nombreuses surfaces d'attaque dans votre environnement d'identité hybride. Pour une protection encore plus grande, envisagez d'implémenter DSP pour Identity Threat Detection and Response (ITDR).

Mise à jour 2026 : vulnérabilité confirmée ; correction en cours

Depuis la publication de cette étude originale, le MSRC a confirmé la vulnérabilité à l'origine de la technique d'attaque SyncJacking.

Comme expliqué précédemment dans cet article, le SyncJacking exploite le comportement de correspondance d'identité dans les environnements hybrides pour remapper un compte Entra ID existant vers un objet local contrôlé par l'attaquant, ce qui entraîne la prise de contrôle totale du compte. Ce comportement n'est pas uniquement le résultat d'une mauvaise configuration, mais aussi de la manière dont les limites de confiance de la synchronisation ont été appliquées.

À la suite d'une divulgation responsable, Microsoft a reconnu le risque et a travaillé sur des protections au niveau de la plateforme afin d'empêcher cet abus. Microsoft a désormais mis en place un renforcement de la sécurité dans Entra Connect. Ce renforcement est conçu pour bloquer les scénarios de remappage de compte non autorisés qui permettent les attaques SyncJacking.

Microsoft a annoncé que ces protections sont en cours de déploiement et d'application, leur mise en œuvre complète étant prévue pour mars 2026, en fonction de la configuration des locataires et de la version d'Entra Connect. Les organisations doivent s'assurer qu'elles utilisent une version prise en charge et à jour d'Entra Connect afin de bénéficier de ces protections.

Cette mise à jour marque une transition importante. Ce que nous décrivions initialement comme une voie d'attaque hybride avancée visant l'identité est désormais une vulnérabilité confirmée par le MSRC et corrigée au niveau de la plateforme d'identité.

Pourquoi cette recherche est-elle importante ?

Comme indiqué précédemment dans cet article, la synchronisation des identités constitue un puissant pont de confiance entre Active Directory sur site et Entra ID. La confirmation et la correction de cette vulnérabilité renforcent un enseignement clé : les composants d'identité hybrides doivent être traités comme une infrastructure critique pour la sécurité, et non comme de simples outils d'intégration.

Calendrier de divulgation

- 6 octobre 2022 : Semperis découvre l'abus et le signale au MSRC.

- 12 octobre 2022 : le MSRC répond en publiant des directives de renforcement de la sécurité.

- 18 octobre 2022 : Semperis répond au MSRC avec de nouvelles informations ; l'attaque fonctionne toujours malgré les mesures d'atténuation mises en place.

- 27 octobre 2022 : le MSRC rouvre le dossier afin d'examiner les informations.

- 4 novembre 2022 : le MSRC met à jour les directives relatives au renforcement de la documentation afin d'atténuer spécifiquement les abus liés à la correspondance exacte, et précise que le comportement de correspondance exacte décrit ici est intentionnel.

- 7 novembre 2022 : Semperis répond au MSRC ; l'attaque fonctionne toujours malgré l'application des directives de renforcement.

- 11 novembre 2022 : MSRC maintient que ce comportement est voulu.

- Mai 2025 : le MSRC confirme qu'il s'agit d'une vulnérabilité importante permettant l'élévation des privilèges .

- Fin 2025 : Microsoft annonce le renforcement de la sécurité Entra Connect afin d'empêcher les abus liés au remappage des comptes.

- Mars 2026 (prévu) : début de l'application des protections pour les versions prises en charge d'Entra Connect

Remerciements

Nous remercions tout particulièrement les personnes suivantes :

- Andrea Pierini (@decoder_it)

- Charlie Clark (@exploitph)

- Sapir Federovsky (@sapirxfed)

Nous remercions tout particulièrement le CSEM d'avoir reconnu l'exposition et d'avoir réagi rapidement en publiant des lignes directrices actualisées.

En savoir plus

- Abus de correspondance SMTP dans Azure AD

- Semperis Directory Services Protector (DSP)

- Les entreprises privilégient les solutions ITDR qui protègent Active Directory avant, pendant et après une cyberattaque

- Disponibilité générale – Renforcement de la sécurité de Microsoft Entra Connect pour empêcher le piratage des comptes utilisateurs