Forest Druid

Geschäftskontinuität und Wiederherstellung von Identitätssystemen

- Semperis

Ist Ihr Disaster Recovery Plan auf Business Continuity ausgelegt? Wenn er keine speziellen Verfahren für die sichere Wiederherstellung von Active Directory (AD) und Entra ID enthält, könnten Sie einen bösen Schock erleiden. Die sichere Wiederherstellung von Identitätssystemen ist ein Schlüsselfaktor dafür, wie schnell Ihr Unternehmen wieder...

Wiederherstellung des Betriebs nach einem Cyberangriff

- Semperis

Organisationen mit kritischen Infrastrukturen, die Systeme der Betriebstechnologie (OT) oder Geräte des Internets der Dinge (IoT) verwalten, sehen sich mit verschiedenen Herausforderungen für eine effektive Cybersicherheit konfrontiert, darunter veraltete Technologien, die Komplexität verschiedener Umgebungen und eine größere Angriffsfläche. Rob Ingenthron (Senior Solutions Architect, Semperis) erörtert die Herausforderungen, mit denen Unternehmen im Gesundheitswesen, in der Fertigung, im Energiebereich...

Aufbau einer mehrschichtigen Identitätsverteidigung

- Semperis

Cyberangreifer sind sehr geschickt darin, Wege durch Ihre Verteidigungsmaßnahmen und in Identitätssysteme wie Active Directory zu finden. Von dort aus können sie sich seitlich bewegen, ihre Privilegien erweitern, auf sensible Ressourcen zugreifen und Malware oder Ransomware einschleusen. Die Implementierung einer mehrschichtigen Verteidigung, die Identitätsbedrohungserkennung und -reaktion (ITDR) umfasst, ist der Schlüssel zum Schutz Ihrer...

Cyber Resilience 101: Top-Tipps für die Active Directory-Verteidigung

- Semperis

Ein sicheres Identitätssystem ist die Grundlage Ihrer Zero Trust-Architektur. Aus diesem Grund haben es Angreifer regelmäßig auf Microsoft Active Directory (AD) und Entra ID abgesehen. Wenn sie die Kontrolle über diese Identitätssysteme erlangen, können Bedrohungsakteure nahezu die vollständige Kontrolle über alle Ihre Systeme erlangen, Zugang zu sensiblen Daten erhalten und die Mittel haben,...

Schutz von AD: Die Grundlage Ihrer Zero Trust Identity-Strategie

Cyberangriffe sind die größte Bedrohung für die moderne Informationstechnologie. Die meisten Angriffe beginnen mit der Kompromittierung der Identität. Im letzten Vierteljahrhundert war die Identität in Unternehmen gleichbedeutend mit Microsoft Active Directory (AD). Daher ist AD fast immer in einen Cyberangriff verwickelt - entweder als Ziel oder als Weg zum...

Zur Hölle und zurück: Wiederherstellung von Active Directory während eines Angriffs

- Semperis

Was tun Sie, wenn Ihre Endpunkte oder andere anfängliche Schutzmechanismen verletzt werden? Wenn Eindringlinge bereits in Ihrem Netzwerk sind und sogar Ihren Active Directory (AD) Forest kompromittiert haben? Dies ist die wahre Geschichte eines Ransomware-Angriffs - und wie er gestoppt wurde. Begleiten Sie den Principal Technologist und MVP-Absolventen von Semperis, Guido...

Verteidigung von Identitätssystemen für das Gesundheitswesen

- Semperis

Cyberangreifer haben das Gesundheitswesen im Visier. Indem sie in Identitätssysteme wie Active Directory und Entra ID eindringen, können Angreifer schnell lebenswichtige betriebliche Infrastrukturen und sensible Daten in der gesamten Gesundheitsorganisation gefährden. Die Sicherung der Identitätsinfrastruktur ist ein wichtiger Schritt, um Angreifer abzuwehren. Folgen Sie Marty Momdjian, EVP von Semperis...

Snackbare Active Directory-Sicherheit: 30 Minuten am Tag halten die Bösewichte fern

- Semperis

"Ich habe einfach keine Zeit, mich mit Active Directory zu beschäftigen". Wie oft haben Sie das schon gehört (oder gesagt)? Die Bereinigung jahrelanger AD-Konfigurationsfehler und technischer Schulden kann eine entmutigende Aufgabe sein ... aber nicht so unangenehm wie der Versuch, das Identitätssystem nach einem...

Meine hybride Identität wurde gehackt - was nun?

- Semperis

Die Maxime "die IT von morgen ist hybrid" ist gängiger Standard in der IT-Beratung und bei Cloud-Anbietern. Auch Microsofts neue Sicherheits-Referenzarchitektur ist hybrid, betrachtet die Cloud als "Source of Security". Doch die Schattenseiten zeigen sich deutlich, wenn die hybride Identität kompromittiert wird. Dies bringt Herausforderungen wie Störungen beim Single Sign-On,...

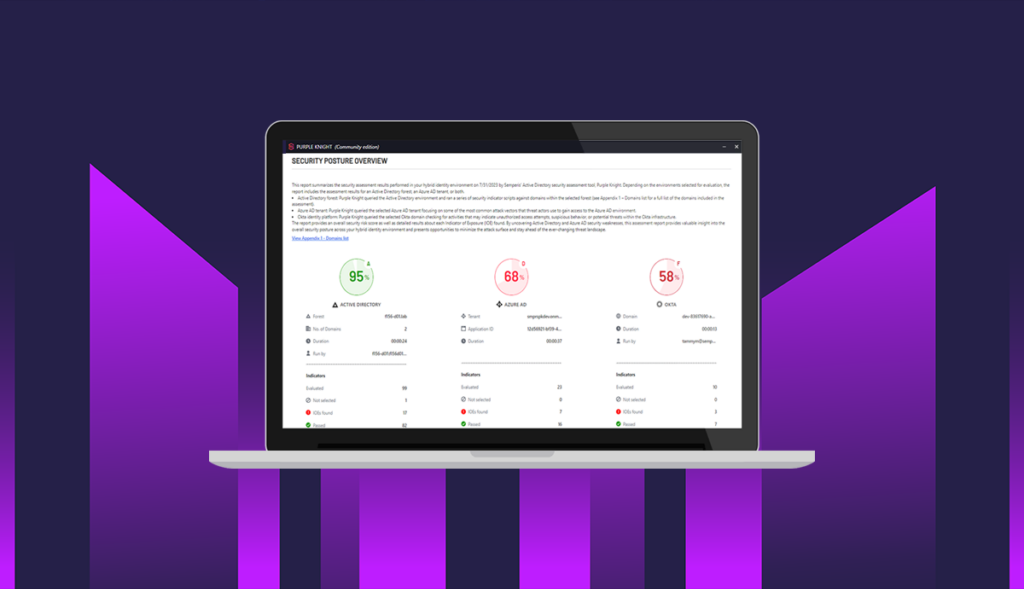

Technologie-Spotlight auf Semperis - ISC2 Kanada Virtuelle Konferenz

- Semperis Team

Semperis präsentierte auf einer virtuellen kanadischen ISC2-Chapter-Konferenz mit dem Thema "Securing the Future: Umarmung der Innovation in der Cybersicherheit". Verschaffen Sie sich einen Überblick über das Unternehmen: Directory Services Protector, Active Directory Forest Recovery und Purple Knight. Ausgewählter Redner: Paul Greeley, Senior Solutions Architect, SemperisPaul ist seit 23 Jahren in der IT-Branche tätig...