Forest Druid

Continuidade do negócio e recuperação do sistema de identidade

- Semperis

Seu plano de recuperação de desastres foi projetado tendo em mente a continuidade dos negócios? A menos que ele inclua procedimentos específicos para recuperar com segurança o Active Diretory (AD) e o Entra ID, você pode sofrer um choque desagradável. A recuperação segura do sistema de identidade é um fator-chave para determinar a rapidez com que sua organização pode voltar...

Recuperação de operações após um ciberataque

- Semperis

As organizações de infra-estruturas críticas que gerem sistemas de tecnologia operacional (OT) ou dispositivos da Internet das Coisas (IoT) enfrentam vários desafios para uma cibersegurança eficaz, incluindo tecnologia desactualizada, a complexidade de diversos ambientes e uma maior superfície de ataque. Rob Ingenthron (Arquiteto de Soluções Sénior, Semperis) discute os desafios enfrentados pelas organizações nos sectores da saúde, fabrico, energia...

Criar uma defesa de identidade em camadas

- Semperis

Os ciberataques são peritos em encontrar formas de passar pelas suas defesas e entrar em sistemas de identidade como o Active Diretory. A partir daí, podem mover-se lateralmente, aumentar os privilégios, aceder a recursos sensíveis e injetar malware ou ransomware. A implementação de uma defesa em camadas que inclua a deteção e resposta a ameaças à identidade (ITDR) é fundamental para proteger suas operações...

Resiliência cibernética 101: Principais dicas para a defesa do Active Directory

- Semperis

Um sistema de identidade seguro é a base da sua arquitetura Zero Trust. É por isso que os atacantes visam regularmente o Microsoft Active Directory (AD) e o Entra ID. A obtenção do controlo destes sistemas de identidade pode dar aos agentes de ameaças o controlo quase total de todos os seus sistemas, o acesso a dados sensíveis e os meios para devastar a sua...

Proteger o AD: a base da sua estratégia de identidade de confiança zero

Os ciberataques são a ameaça mais crítica que as tecnologias da informação modernas enfrentam. A maioria dos ataques começa com o comprometimento da identidade. Durante o último quarto de século, a identidade na empresa tem sido sinónimo de Microsoft Active Directory (AD). Por conseguinte, o AD está quase sempre envolvido num ciberataque, quer como alvo, quer como um caminho para...

Para o inferno e de volta: Recuperação do Active Directory durante um ataque

- Semperis

O que faz quando o seu endpoint ou outras protecções iniciais são violadas? Quando os intrusos já estão na sua rede e até comprometeram a sua floresta do Active Directory (AD)? Esta é a verdadeira história de um ataque de ransomware - e como ele foi interrompido. Junte-se ao tecnólogo principal da Semperis e ex-aluno do MVP, Guido...

Defesa do sistema de identidade para o sector da saúde

- Semperis

Os ciberataques têm os sistemas de saúde na mira. Ao violar sistemas de identidade, como o Active Directory e o Entra ID, os atacantes podem comprometer rapidamente a infraestrutura operacional vital e os dados confidenciais em toda a organização de saúde. Proteger a infraestrutura de identidade é um passo fundamental para frustrar os agentes de ameaças. Junte-se a Marty Momdjian, EVP da Semperis de...

Segurança do Active Directory para petiscar: 30 minutos por dia mantêm os maus da fita afastados

- Semperis

"Simplesmente não tenho tempo para lidar com o Active Directory." Quantas vezes é que já ouviu (ou disse) isso? Limpar anos de desvios na configuração do AD e de dívidas tecnológicas pode ser uma tarefa assustadora... mas não tão desagradável como tentar recuperar o sistema de identidade depois de um...

A minha identidade híbrida foi destruída - e agora?

- Semperis

O lema "a TI de hoje é híbrida" é uma norma mais antiga na gestão de TI e nos parceiros da Nuvem. A nova arquitetura de referência de segurança da Microsofts é híbrida e considera a nuvem como "fonte de segurança". No entanto, as ameaças são muito graves, quando a identidade híbrida é comprometida. Isso traz problemas como falhas no Single Sign-On,...

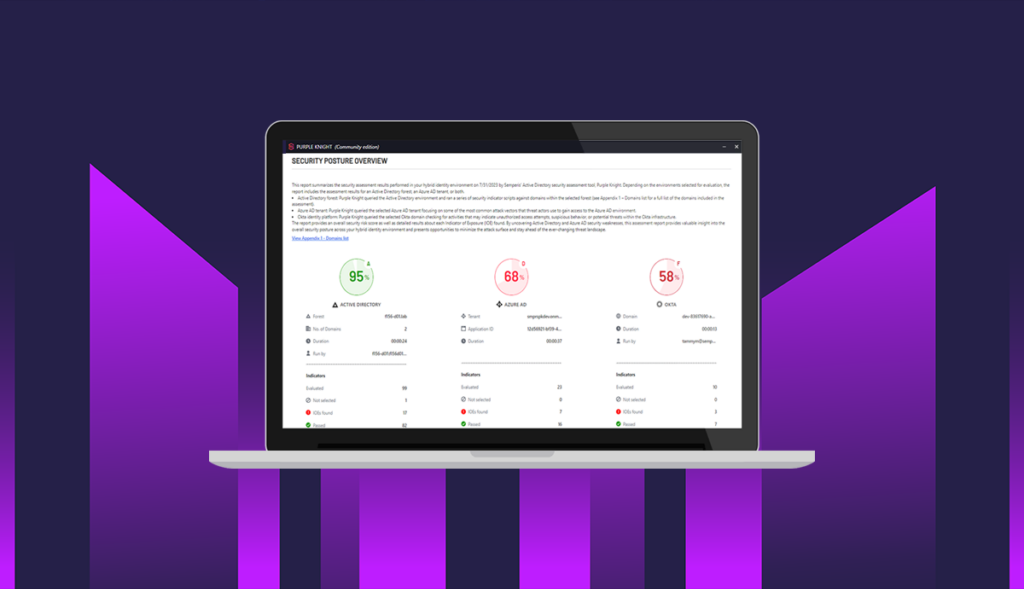

Tecnologia em destaque na Semperis - Conferência Virtual do ISC2 Canadá

- Equipa Semperis

A Semperis fez uma apresentação na conferência virtual dos capítulos canadianos do ISC2, com o tema "Securing the Future: Abraçando a inovação na segurança cibernética". Obtenha uma visão geral dos sites da empresa Directory Services Protector, Active Directory Forest Recovery e Purple Knight. Apresentador em destaque: Paul Greeley, Arquiteto de Soluções Sénior, SemperisPaul trabalha em TI há 23 anos...