Backup e recuperação do Active Directory

Categorias

- Backup e recuperação do Active Diretory (67)

- Segurança do Active Diretory (231)

- Segurança AD 101 (17)

- Ferramentas comunitárias (25)

- Modernização de directórios (9)

- Da linha da frente (69)

- Proteção da identidade híbrida (76)

- Catálogo de ataques de identidade (32)

- Deteção e Resposta a Ameaças de Identidade (161)

- A nossa missão: Ser uma força para o bem (14)

- Purple Knight (5)

- Universidade Semperis (5)

- A perspetiva do CISO (16)

- Investigação sobre ameaças (77)

- Sem categoria (3)

O ROI prático de uma recuperação rápida do Active Directory

- Sean Deuby | Tecnólogo Principal, Américas

Embora todos os gestores ou administradores de TI saibam que um plano sólido de recuperação do Active Directory é um componente essencial de qualquer estratégia de continuidade empresarial, calcular o retorno prático do investimento (ROI) de um plano de recuperação do AD optimizado é notoriamente complicado. Há demasiadas variáveis em jogo para gerar um valor defensável e exato...

Linha do tempo do ataque ao háfnio

- Sean Deuby | Tecnólogo Principal, Américas

Acredita-se que os ataques aos servidores Microsoft Exchange em todo o mundo pelo grupo de ameaças Hafnium, patrocinado pelo Estado chinês, tenham afetado mais de 21.000 organizações. O impacto destes ataques está a aumentar, uma vez que as quatro vulnerabilidades de dia zero estão a ser detectadas por novos agentes de ameaças. Enquanto o mundo foi apresentado a essas...

As orientações da CISA sobre ransomware são um lembrete para incluir o AD no plano de recuperação

- Equipa Semperis

Qualquer plano de recuperação de ransomware tem de incluir cópias de segurança regulares de ficheiros e dados encriptados com cópias offline, tal como a Cybersecurity and Infrastructure Security Agency (CISA) recordou recentemente como parte da campanha da organização para aumentar a sensibilização para as suas orientações e recursos sobre ransomware. As orientações incluem as melhores práticas e listas de controlo para ajudar...

Flashback do NotPetya: O mais recente ataque à cadeia de abastecimento coloca o Active Directory em risco de ser comprometido

- Chris Roberts

Na semana passada, foi divulgada a notícia de que um adversário sofisticado penetrou na rede da FireEye e roubou as ferramentas de avaliação da Equipa Vermelha da empresa.O ataque está supostamente ligado a um ataque maior à cadeia de suprimentos que atingiu organizações governamentais, de consultoria, tecnologia e telecomunicações na América do Norte, Europa, Ásia e Oriente Médio.Para se ter uma ideia do que este conjunto de ferramentas roubadas...

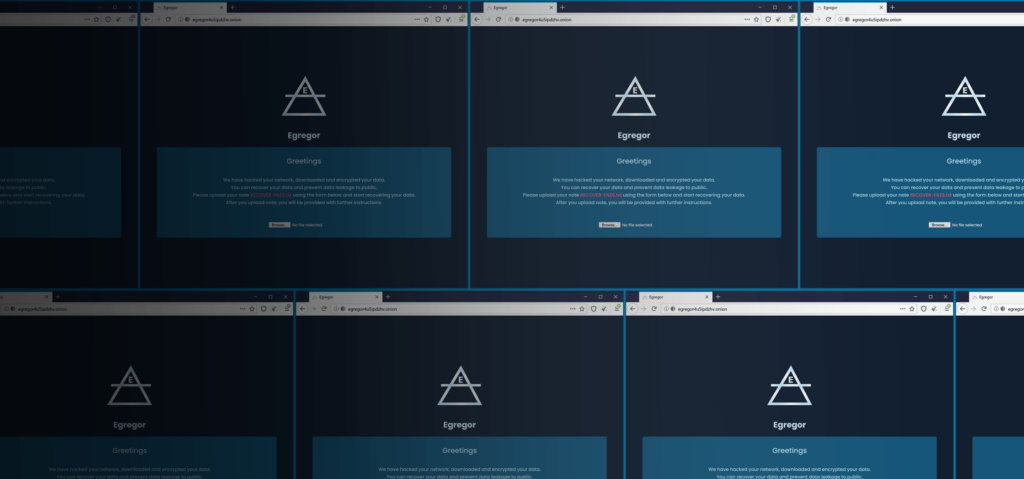

O ataque do Egregor Ransomware ao Kmart é um lembrete de que o Active Directory precisa de ser protegido e recuperável

- Darren Mar-Elia | VP de Produtos

O mais recente ataque de ransomware como serviço deixa o conhecido retalhista Kmart com falhas de serviço e um Active Directory comprometido. Depois de o ransomware Maze se ter "reformado" no mês passado, muitos dos seus afiliados passaram a usar o novo ransomware, o Egregor. O nome deriva de um termo oculto que significa a energia ou força colectiva...

Os riscos são maiores nos cuidados de saúde: Combater o cibercrime durante uma pandemia

- Gil Kirkpatrick

No sector da saúde, os problemas de cibersegurança têm consequências que vão muito além da perda de dados. Recentemente, o FBI e outras agências federais alertaram para uma ameaça credível de "cibercrime crescente e iminente" para os hospitais e prestadores de cuidados de saúde dos EUA. Os grupos criminosos têm como alvo o sector da saúde para levar a cabo "roubos de dados...

A armonização do Active Directory: Um olhar interno sobre os ataques de ransomware Ryuk, Maze e SaveTheQueen

- Thomas Leduc

Como nunca antes, o Active Directory (AD) está na mira dos atacantes. Neste blogue, vamos analisar a forma como os ataques de ransomware estão a abusar do AD e como as empresas podem evoluir as suas estratégias defensivas para se manterem à frente dos atacantes. Em primeiro lugar, uma nota rápida sobre a recente vulnerabilidade de aumento de privilégios denominada Zerologon, que permite a um atacante não autenticado com acesso à rede...

Conclusões do Zerologon: O mais recente ataque ao controlador de domínio

- Thomas Leduc

Se alguma vez houve um momento para reexaminar a segurança do seu Active Directory, esse momento é agora. Em resposta às crescentes preocupações sobre a notória vulnerabilidade Zerologon (CVE-2020-1472), a Agência de Segurança Cibernética e de Infra-estruturas dos EUA (CISA) emitiu uma "Diretiva de Emergência" para que as agências federais apliquem imediatamente o patch da Microsoft. As empresas devem...