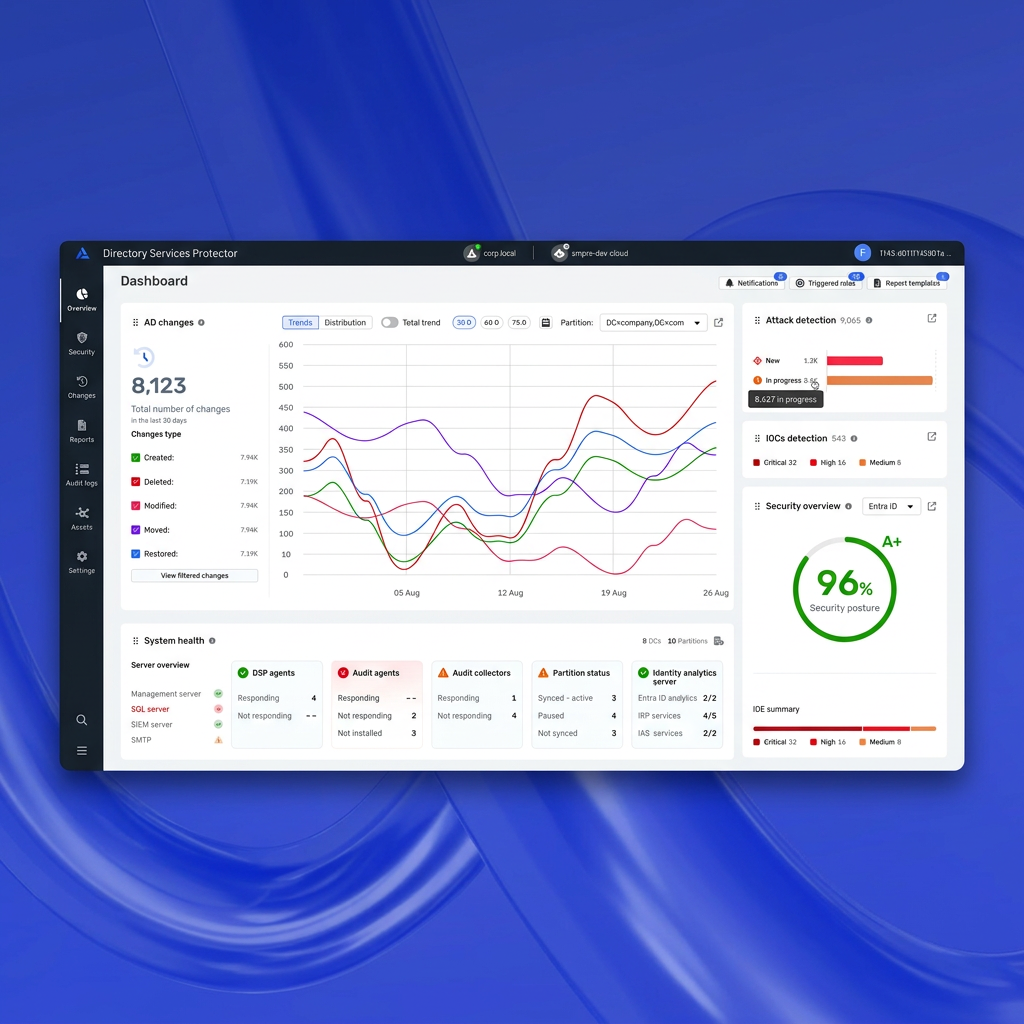

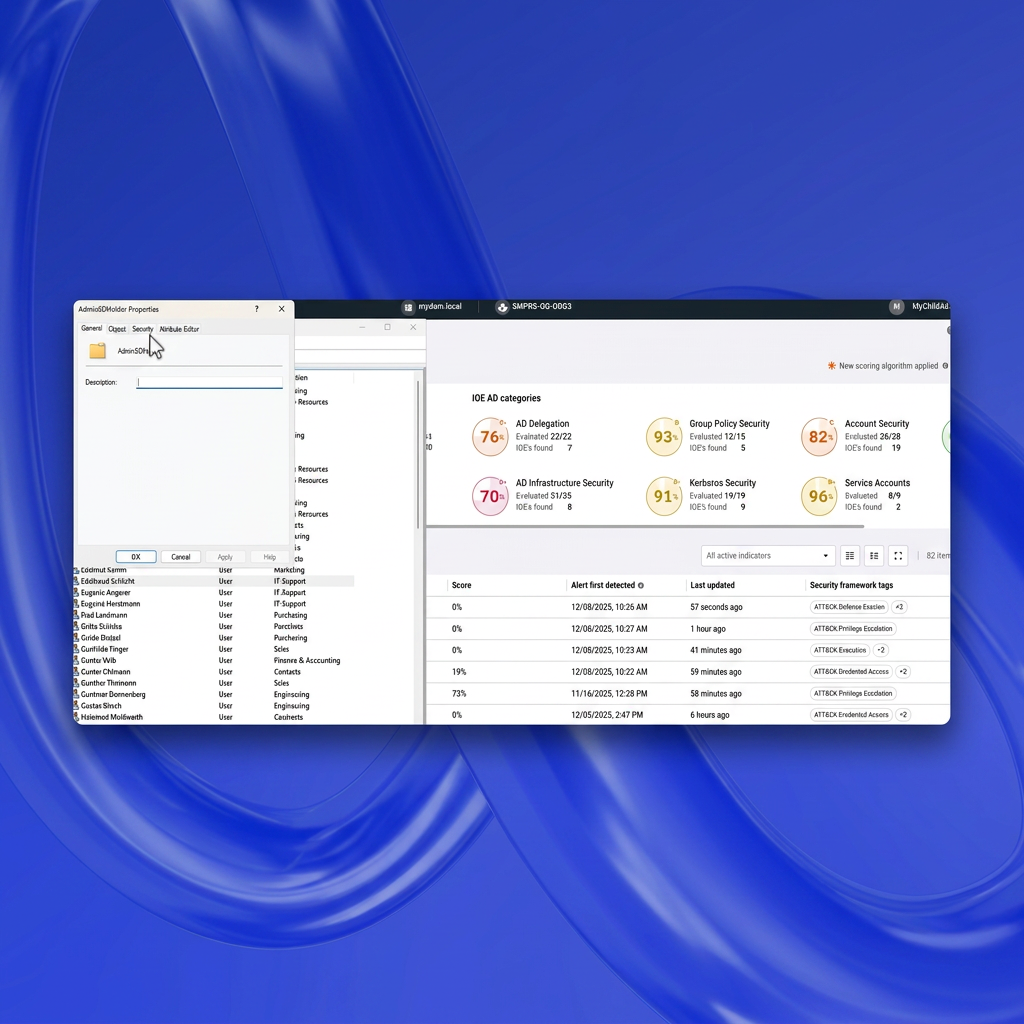

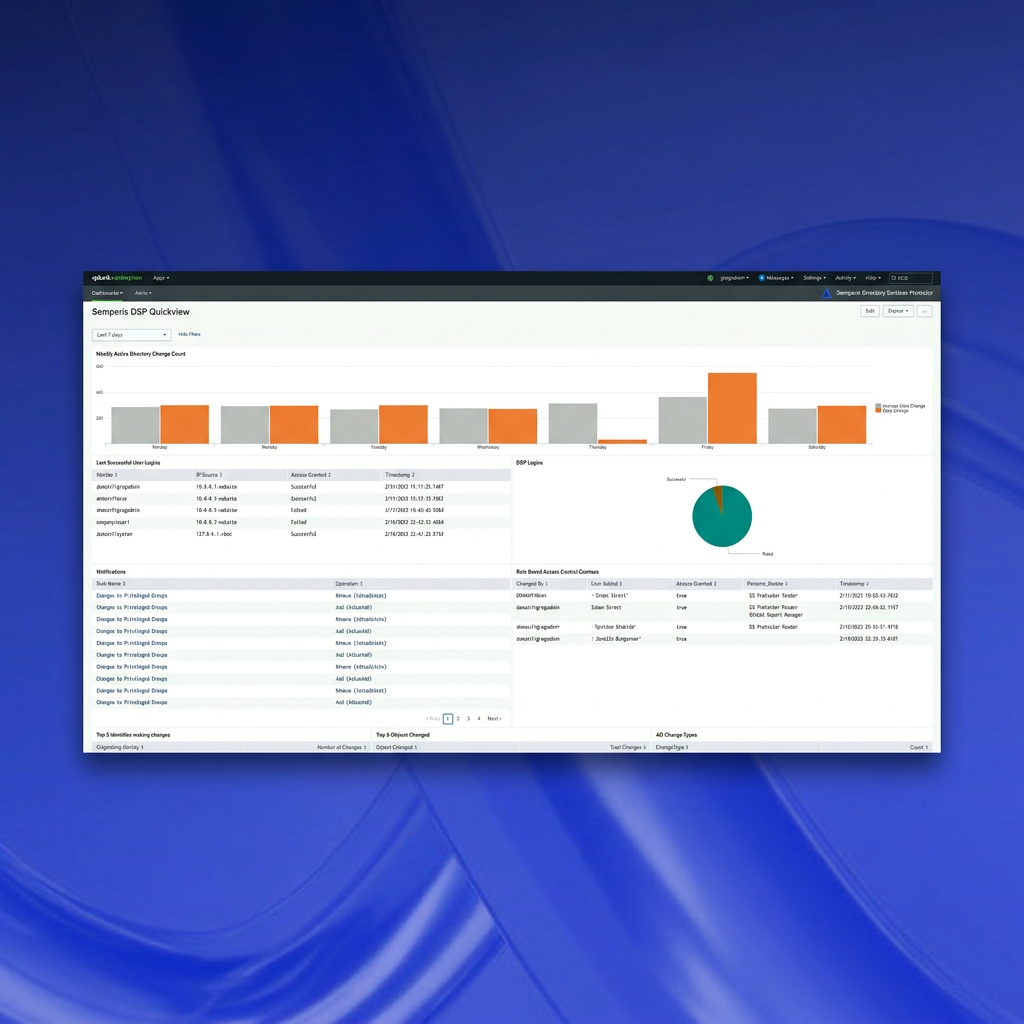

Utilisez les centaines d'indicateurs de sécurité intégrés et constamment mis à jour de DSP surveiller votre environnement hybride AD/Entra ID afin de détecter les vulnérabilités héritées et les menaces émergentes. Consultez l'état de votre environnement sur un tableau de bord clair qui met en évidence les niveaux de gravité, ce qui vous permet de hiérarchiser rapidement les actions à mener pour renforcer votre posture de sécurité.

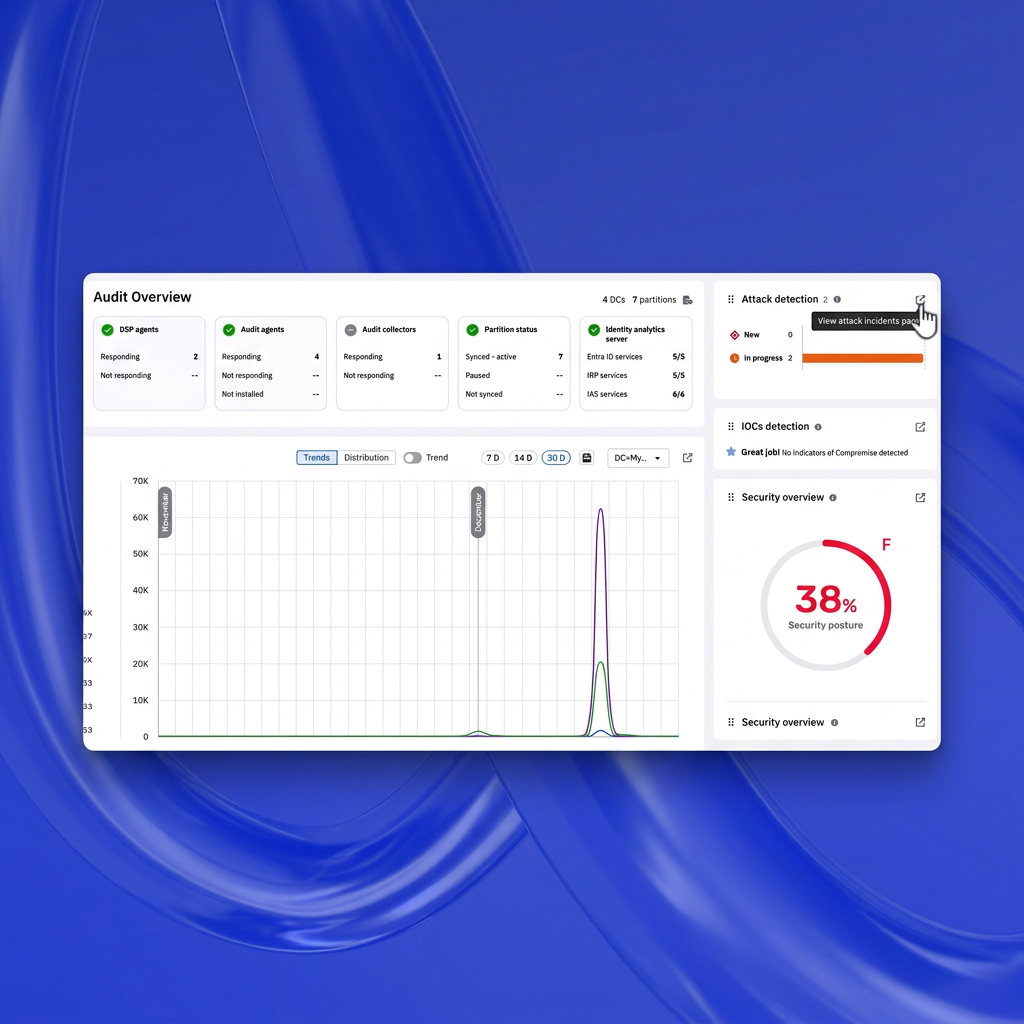

- Consultez le score global de votre niveau de sécurité dans un tableau de bord clair

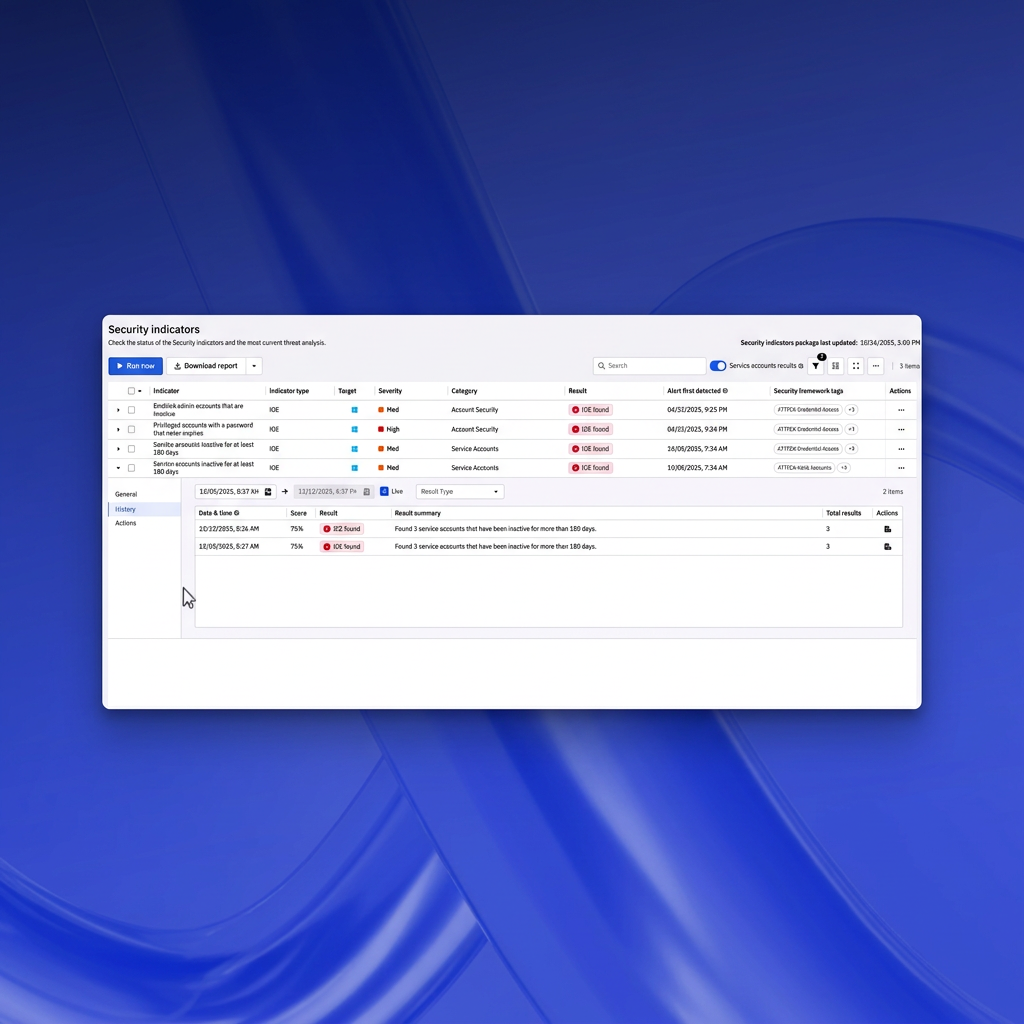

- Consulter d'un seul coup d'œil l'état des indicateurs de sécurité par niveau de gravité

- Accédez à des centaines d'indicateurs de sécurité mis à jour en permanence par une équipe interne d'experts en recherche sur les menaces

- Visualisez les vulnérabilités AD et Entra ID sur un tableau de bord unique afin de détecter les attaques qui se déplacent de l'environnement sur site vers le cloud, et inversement