A pesar de los esfuerzos generalizados en materia de ciberseguridad, muchas organizaciones están abriendo involuntariamente una puerta al ransomware al reducir sus defensas durante los fines de semana y las vacaciones. Los atacantes esperan claramente este comportamiento arriesgado y se centran en estos periodos -así como en otros acontecimientos corporativos importantes que podrían indicar una distracción o una reducción de las defensas- para atacar. Este informe incluye:

- Orientación experta para reforzar la defensa contra el ransomware, especialmente durante periodos de alto riesgo como vacaciones, fines de semana y transiciones corporativas.

- Los resultados de una encuesta realizada a 900 responsables de TI y seguridad revelan que muchas organizaciones carecen de defensas adecuadas contra los ataques que se producen en momentos de distracción.

- Nuevas pruebas de que las organizaciones sobrestiman sistemáticamente su capacidad para defenderse de los ataques basados en la identidad.

Debemos asumir un estado de amenaza siempre presente. No se trata sólo de los casos notorios de los que oímos hablar cada trimestre más o menos. Esto ocurre todos los días, todos los días, a una serie de empresas.

Chris Inglis, ex Director Nacional Cibernético de EE.UU., ex Director Adjunto de la NSA, Asesor Estratégico de Semperis

Resumen ejecutivo

Los ataques de ransomware no respetan las horas de oficina, y los ataques a menudo se mueven demasiado rápido para la intervención humana por sí sola. Por lo tanto, para mitigar el riesgo se necesitan guías de identidad automatizadas.

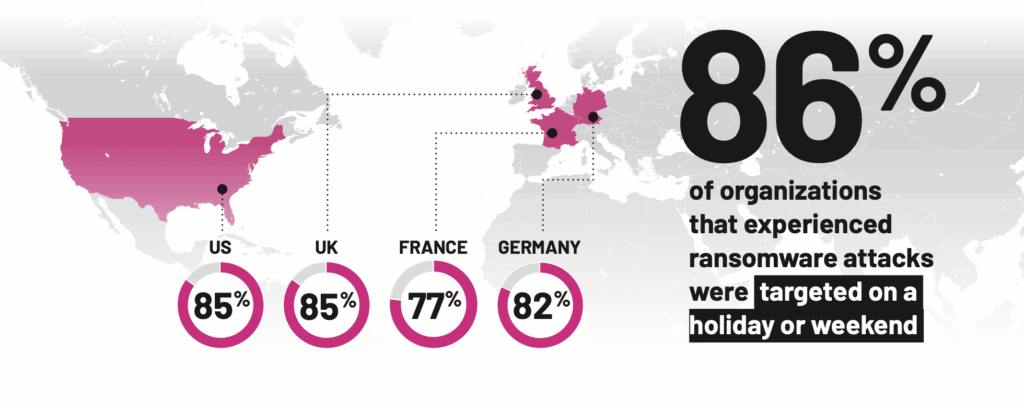

Los actores de amenazas atacan durante periodos de ausencia o distracción, como vacaciones, fines de semana y eventos corporativos, incluidas fusiones y adquisiciones.

Organizaciones de todo el mundo están inmersas en una batalla contra el ransomware y los ciberataques. A medida que aumentan las apuestas, también lo hace la evidencia de que Microsoft Active Directory es un objetivo principal para los actores de amenazas y que la detección y respuesta ante amenazas de identidad (ITDR) es un aspecto clave de la resiliencia cibernética y operativa.

Para examinar las tendencias en la frecuencia, gravedad e impacto del ransomware, Semperis se asoció con la empresa internacional de investigación Censuswide para realizar un estudio exhaustivo que abarcaba múltiples sectores en Estados Unidos, Reino Unido, Francia y Alemania. El primer informe de nuestras conclusiones -2024 Ransomware Risk Report- reveló que los ataques de ransomware son incesantes y costosos. Ahora, nuestro segundo informe -2024 Ransomware Holiday Risk Report- examina el momento en que se producen los ataques durante los periodos de distracción empresarial (como vacaciones, fines de semana y acontecimientos importantes como fusiones, OPV y despidos) y las posibles lagunas en las defensas de ciberseguridad de las organizaciones.

Expertos colaboradores

Mickey Bresman, Consejero Delegado de Semperis

Sean Deuby, Tecnólogo Principal de Semperis (Norteamérica)

Guido Grillenmeier, Tecnólogo Principal de Semperis (EMEA)

Simon Hodgkinson, Asesor Estratégico de Semperis, antiguo CISO de bp

Chris Inglis, Asesor Estratégico de Semperis, antiguo Director Nacional Cibernético de EE.UU.

Ciaran Martin, CB, Director Gerente de Paladin Capital Group, Jefe Ejecutivo fundador del Centro Nacional de Ciberseguridad del Reino Unido

Kemba Walden, Presidente del Paladin Global Institute, ex Director Nacional Cibernético en funciones de EE.UU.

Jeff Wichman, Director de Respuesta a Incidentes de Semperis

Los atacantes de ransomware atacan cuando la cobertura de seguridad es menor o cuando las empresas están distraídas.

Los atacantes no se toman vacaciones

"Cuando los atacantes se introducen en los sistemas de una empresa, especialmente si es en un fin de semana festivo en el que el personal disminuye, es posible que no se den cuenta de inmediato. Las empresas son menos cuidadosas y más vulnerables durante esos periodos, y los atacantes lo saben."

Guido Grillenmeier Tecnólogo principal (EMEA), Semperis

Los atacantes atacan cuando se reduce el personal de los SOC

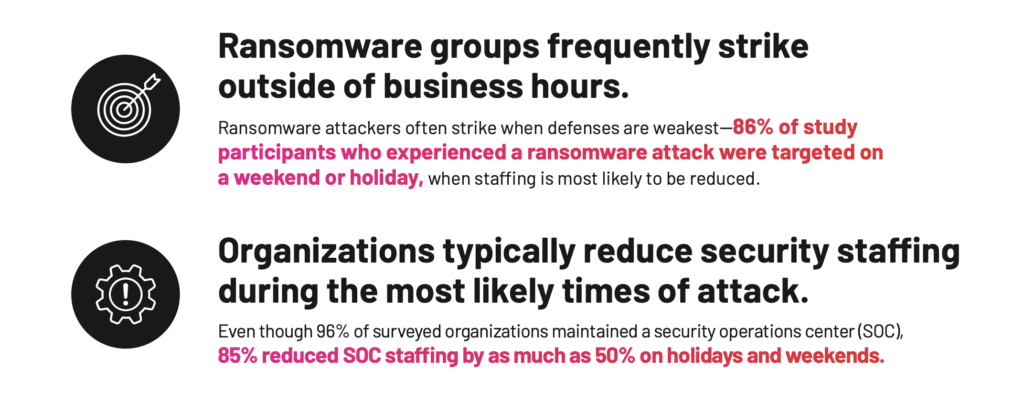

Las amenazas de ransomware exigen atención 24 horas al día, 7 días a la semana, 365 días al año. La mayoría de las organizaciones incluidas en nuestro estudio (96%) afirmaron que su SOC opera 24/7/365, mediante alguna combinación de recursos internos y externos. Aun así, la mayoría de las empresas globales (85%) reducen sus niveles de personal de SOC fuera del horario laboral hasta en un 50%. Y, lo que es más alarmante, casi el 5% de los encuestados indicaron que su SOC no cuenta con personal alguno durante las vacaciones o los fines de semana. Las organizaciones que redujeron el personal del SOC durante las vacaciones y los fines de semana lo hicieron por múltiples razones:

- No creían que fuera necesario, teniendo en cuenta que la mayoría de los empleados sólo trabajan entre semana o que su negocio sólo abre de lunes a viernes.

- Su empresa nunca había sido objetivo de un ransomware, o no creían que fuera a serlo.

- Intentaban mantener el equilibrio entre la vida laboral y la personal.

Los ataques se producen en momentos de distracción empresarial

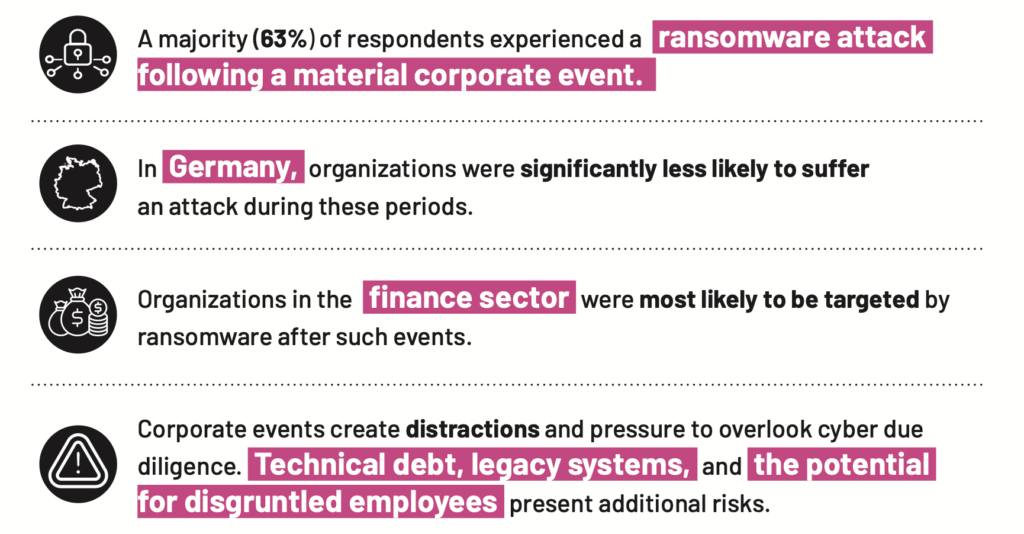

Los cambios de dirección y personal, las integraciones de sistemas y las fusiones crean vulnerabilidades. Los momentos de agitación corporativa -ya sea una fusión, adquisición, salida a bolsa o reducción de plantilla- también son imanes para los atacantes de ransomware. Los datos de la encuesta de Semperis muestran que la mayoría (63% ) de los encuestados también sufrieron un ataque de ransomware tras un acontecimiento corporativo importante. Estas situaciones no sólo crean las distracciones que a los malos actores les encanta explotar, sino que los atacantes a menudo pueden extraer grandes rescates de empresas desesperadas por recuperar el acceso a sistemas críticos o demostrar su competencia operativa antes de una transacción importante. Además, este tipo de acontecimientos plantean retos inherentes a la seguridad de la identidad.

La protección de la identidad es fundamental para la resistencia de las empresas

La resistencia operativa depende de una sólida seguridad de Active Directory y de un plan de recuperación del sistema de identidades dedicado. Ya sea por razones financieras o culturales, las organizaciones se enfrentan a una clara brecha en sus ciberdefensas. La dotación completa de un SOC 24 horas al día, 7 días a la semana, 365 días al año podría ayudar a cerrar esta brecha, al igual que el aumento de los recursos de TI y seguridad inmediatamente antes, durante y después de eventos corporativos importantes. Siendo realistas, este aumento de personal puede ser difícil de conseguir. Sin embargo, las organizaciones deben tomar medidas para reforzar sus defensas contra el ransomware durante estos periodos críticos.

Alinear las prioridades empresariales

Elevar la ciberseguridad a prioridad empresarial e implantar soluciones de supervisión automatizadas ayudará a las organizaciones a protegerse contra el riesgo del ransomware.

Los ataques de ransomware pueden atacar, y de hecho atacan, cuando menos se espera. Ninguna empresa -independientemente de la región, el sector o el estado del SOC- debe subestimar la necesidad de una vigilancia constante. Además, los líderes en ciberseguridad insisten cada vez más en que los esfuerzos de defensa contra el ransomware deben incluir un plan claro para defender y recuperar Active Directory.

Entonces, ¿qué medidas pueden tomar los líderes empresariales, tecnológicos y de seguridad para reducir la probabilidad de éxito de un ataque de ransomware y aumentar su capacidad de decir "no" a los actores de la amenaza? Nuestros expertos sugieren tres acciones iniciales.

- PASO 1 El liderazgo de nivel C debe reconocer la defensa contra el ransomware y la seguridad de la identidad como prioridades empresariales.

- PASO 2 Las sólidas soluciones ITDR y los socios expertos pueden ayudar a los responsables de seguridad a compensar los retos de personal.

- PASO 3 La seguridad de Active Directory debe ser un aspecto central de toda fusión o adquisición.

PRINCIPALES CONCLUSIONES

- El ransomware y la defensa de la identidad ya no son simples retos informáticos; son prioridades empresariales.

- Las soluciones expertas de ITDR pueden ayudar a automatizar la detección y defensa contra el ransomware ante las dificultades de personal.

- La auditoría de seguridad de Active Directory es una parte necesaria de la diligencia debida antes de eventos corporativos importantes.

"Mejorar la resistencia operativa durante los acontecimientos materiales requiere paciencia y diligencia. Es esencial que los CISO de las dos organizaciones implicadas en el acontecimiento material se conecten antes de cualquier acuerdo y discutan los "elementos imprescindibles" desde el punto de vista de la seguridad antes de que comience la integración de las redes. También deben identificar las vulnerabilidades y los puntos débiles y asegurarse de que ambas organizaciones disponen de los mejores recursos para reducir los riesgos."

Kemba Walden, Presidente del Paladin Global Institute, ex Director Nacional Cibernético en funciones de EE.UU.