Muchos ciberataques pasan desapercibidos hasta que el daño está hecho, a pesar de los esfuerzos de las organizaciones por prevenirlos. Y muchos de los ataques a la identidad que tienen éxito utilizan las mismas técnicas probadas que han funcionado durante años, como el rociado de contraseñas y los ataques de fuerza bruta. Microsoft estima que los ataques de rociado de contraseñas son responsables de más de un tercio de todas las cuentas comprometidas en las organizaciones. De hecho, uno de los ataques recientes más exitosos fue Midnight Blizzard, que Microsoft descubrió en enero.

Entonces, ¿por qué los ataques relacionados con la identidad -incluso los que ya son noticia, como el espray de contraseñas- son tan difíciles de prevenir? Parte del problema es la falta de prácticas fundamentales de seguridad del sistema de identidad, un fallo que ha sido bien documentado por Microsoft y que también ha sido observado por el equipo de Servicios de Preparación y Respuesta ante Brechas de Semperis. El escaneo continuo del entorno AD y Entra ID en busca de vulnerabilidades y el cierre de esas brechas de seguridad pueden prevenir muchas de las brechas que nuestro equipo ha visto.

Pero incluso para las organizaciones con las mejores prácticas de seguridad de sistemas de identidad, algunos ataques son notoriamente difíciles de detectar. El principal reto es separar la señal del ruido. En muchos casos, las herramientas de ciberseguridad de las organizaciones no pueden detectar los ataques avanzados, o bien se detectan, pero el ruido es tan alto que la señal pasa desapercibida.

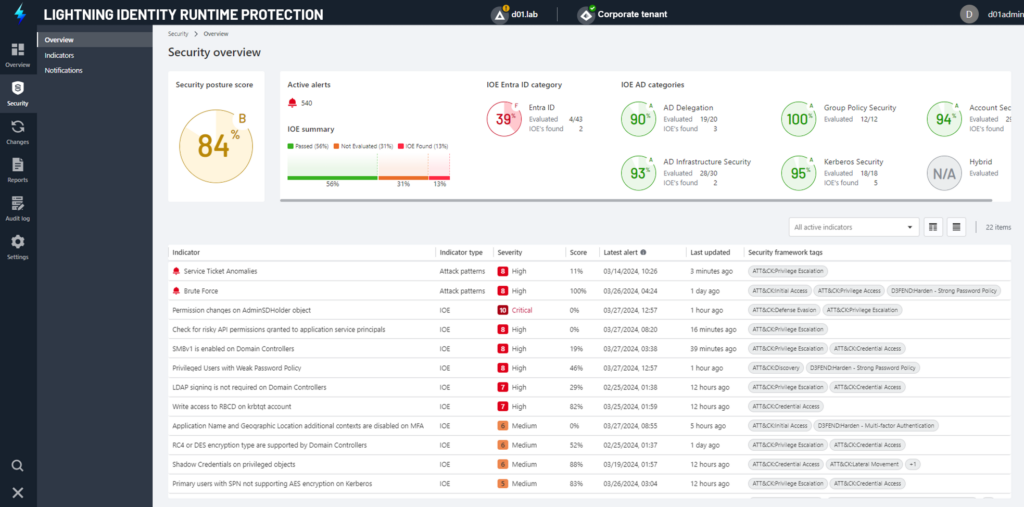

Las organizaciones necesitan mejores formas de descubrir los ataques más frecuentes. Ahí es donde entra en juego la nueva oferta de Semperis: Lightning Identity Runtime Protection.

Detección de patrones de ataque en directo, basada en inteligencia artificial y elaborada por expertos

Lightning Identity Runtime Protection adopta un enfoque innovador para detectar los ataques de éxito más constante mediante la fusión de una profunda experiencia en aprendizaje automático con el conocimiento del mundo real sobre cómo funcionan los ataques en la naturaleza. Dirigido por el Dr. Igor Baikalov, científico jefe de Semperis y experto en la creación de modelos de IA y aprendizaje automático específicamente en el contexto de la seguridad de identidades, nuestro equipo de investigación de amenazas analizó las técnicas de ataque que aparecen continuamente en los titulares y desarrolló algoritmos de ML que detectan estos ataques omnipresentes.

Basándose en las capacidades de prevención, detección y respuesta ante amenazas de identidad de Directory Services Protector (DSP, Lightning IRP captura y analiza los eventos de autenticación para determinar si forman parte de un patrón de ataque o si podrían indicar un comportamiento anómalo. La puntuación de anomalías utiliza los datos de inicio de sesión y actividad de acceso para resaltar la probabilidad de un ataque, centrándose en las amenazas de alta prioridad:

- Pulverización de contraseñas: Supervisa los intentos de inicio de sesión para detectar patrones que indiquen un ataque de pulverización de contraseñas.

- Fuerza bruta: Supervise los intentos de inicio de sesión repetidos y rápidos contra un único usuario para detectar posibles ataques de fuerza bruta.

- Conexiones anómalas: Descubra inicios de sesión AD anómalos

- Acceso anómalo a recursos: Supervise la actividad de los usuarios y cualquier interacción con los servicios que pueda indicar un ataque a los servicios de AD.

- Anomalías en los tickets de servicio: Escanee en busca de requisitos sospechosos en los tickets de servicio que puedan indicar un ataque Kerberoasting a AD.

Los datos que proporciona Lightning IRP IRP pueden ayudar a los equipos de seguridad a interceptar o prevenir un incidente de seguridad identificando cómo se vulneró una red, las puertas traseras que se crearon y las credenciales privilegiadas que se vieron comprometidas. Junto con la notificación de un ataque potencial, Lightning IRP proporciona los detalles necesarios para mitigarlo y genera un evento Syslog para que se pueda enviar una alerta a un sistema SIEM.

Al ayudarle a centrarse en los factores que indican una amenaza de alta prioridad, Lightning IRP le ayuda a reducir el riesgo y a acelerar el tiempo de respuesta ante incidentes relacionados con la identidad.

Ampliación de la detección de amenazas a la identidad y la respuesta de Entra ID

Además de introducir Identity Runtime Protection, hemos ampliado recientemente nuestras capacidades de detección y respuesta a amenazas de identidad para Entra ID con la última versión de Directory Services Protector, basándonos en nuestra larga trayectoria ayudando a las organizaciones a proteger sus sistemas de identidad híbridos.

DSP para Entra ID proporciona indicadores específicos para Entra ID, una vista de identidades híbridas para que pueda realizar un seguimiento de los cambios en todo el entorno híbrido, y algunas nuevas formas de remediar los cambios no deseados en Entra ID, incluida la capacidad de:

- Crear reglas personalizadas para abordar cambios específicos de Entra ID

- Autodeshacer o notificar a los usuarios cuando se detecta un cambio específico

- Filtro y búsqueda de reglas activadas

Dado que los sistemas de identidad son el principal objetivo de los ciberatacantes, las organizaciones necesitan soluciones que puedan proteger AD y Entra ID antes, durante y después de los ataques. DSP proporciona una visibilidad inigualable de las amenazas y potentes capacidades de corrección en todo el entorno híbrido de AD. Ahora con IRP, las organizaciones pueden resolver otro difícil desafío: descubrir las verdaderas amenazas en la ventisca de ruido de señales de ataque, reduciendo el riesgo de un ataque exitoso al sistema de identidad.