Backup e recuperação do Active Directory

Categorias

- Backup e recuperação do Active Diretory (67)

- Segurança do Active Diretory (231)

- Segurança AD 101 (17)

- Ferramentas comunitárias (25)

- Modernização de directórios (9)

- Da linha da frente (69)

- Proteção da identidade híbrida (76)

- Catálogo de ataques de identidade (32)

- Deteção e Resposta a Ameaças de Identidade (161)

- A nossa missão: Ser uma força para o bem (14)

- Purple Knight (5)

- Universidade Semperis (5)

- A perspetiva do CISO (16)

- Investigação sobre ameaças (77)

- Sem categoria (3)

Porque é que eu ando com a equipa da Semperis

- Chris Roberts

Vamos começar com uma pequena lição de história... Em 2014, houve uma série de artigos que apelavam ao desmantelamento e à morte do Active Directory (AD) por várias razões. Avançando para 2018, fizemos apelos ao seu desaparecimento, ou simplesmente que as empresas deveriam pegar nos seus servidores AD, atirar...

O que fazer e o que não fazer na recuperação do AD

- Gil Kirkpatrick

No mês passado, tive a oportunidade de falar com o meu amigo de longa data Guido Grillenmeier, que é atualmente Chief Technologist na DXC Technology. Em 2007-2008, o Guido e eu trabalhámos juntos, desenvolvendo e apresentando os workshops de recuperação de desastres "Active Directory Masters of Disaster" na Directory Experts Conference. Foi, na altura...

Como se preparar para uma guerra cibernética: Começa com a identidade

- Mickey Bresman

Os ciberataques estão a evoluir rapidamente em termos de sofisticação e escala. A linha entre o domínio digital e o domínio físico tornou-se mais ténue. Os ciberataques estrangeiros utilizaram malware destrutivo para apagar dados de discos rígidos e infiltraram-se em sistemas industriais. No futuro, poderão tomar medidas igualmente prejudiciais, tendo em conta as recentes...

Actualização para o WS2016/2019? Considerar uma rede de segurança para o AD

- Sean Deuby | Tecnólogo Principal, Américas

Recentemente, um colega da Semperis levou-me a uma conversa com o gestor de um grande ambiente do Active Directory com o Windows Server 2008 R2. Com o fim do suporte para o Windows Server 2008 e 2008 R2 a aproximar-se (oficialmente a 14 de janeiro de 2020), o planeamento está bem encaminhado para a atualização...

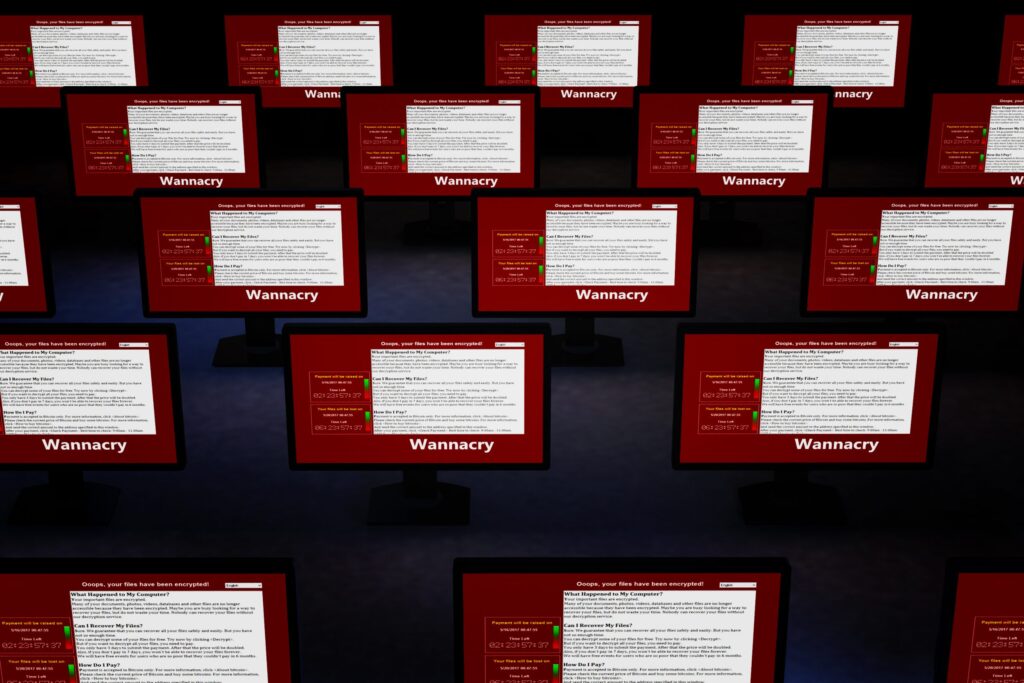

Cenários cibernéticos expõem as deficiências da BMR

- Darren Mar-Elia | VP de Produtos

Os ataques de ransomware e wiper estão a levar as organizações a reavaliar as suas capacidades de cópia de segurança e recuperação. Uma preocupação óbvia é saber se as cópias de segurança são seguras - por exemplo, se estão offline e não podem ser encriptadas ou apagadas. Embora este seja um bom primeiro passo, é apenas isso. Também precisamos de avaliar...

A NSA dá o alarme sobre o BlueKeep

- Darren Mar-Elia | VP de Produtos

Atualização de 29 de julho de 2019: Com mais de 800.000 sistemas Windows ainda não corrigidos e vulneráveis (a partir de 2 de julho), a preocupação com o BlueKeep permanece alta, especialmente depois que um guia detalhado sobre como escrever um exploit foi publicado online na semana passada. Outras indicações de que a vulnerabilidade não está a passar despercebida incluem a publicação de...

O seu Active Directory foi comprometido, está tudo perdido? - Parte 2

- David Lieberman

Olá, esta é a segunda parte de um blogue que escrevi anteriormente. A premissa da primeira parte era compreender melhor quais são as opções que as empresas enfrentam se o seu Active Directory for comprometido. Como elas podem voltar a funcionar o mais rápido possível? Como podem...

Não podemos fazer nada em relação ao tempo, mas...

- Steve Mackay

Não podemos fazer nada em relação ao tempo, mas... Quando acontecem coisas más, podemos acelerar drasticamente o seu tempo de recuperação! Esta parece ser uma preocupação comum, e uma que está no centro das atenções dos membros do Conselho de Administração e da Direção. O que é que fazemos se perdemos todo o acesso a...