Em ambientes do Active Directory (AD), pode utilizar Objectos de Política de Grupo (GPOs) para configurar direitos de utilizador. Ao utilizar GPOs, pode facilmente aplicar políticas de direitos de utilizador consistentes em todos os computadores do domínio ou unidade organizacional (OU). Esta capacidade facilita a gestão e a manutenção do controlo de acesso dos utilizadores ao longo do tempo. No entanto, quando concedidos a utilizadores que não os deveriam ter ou quando configurados incorretamente, determinados direitos de utilizador podem representar um risco para a segurança do AD. Eis o que precisa de saber para proteger o AD - e o seu ambiente - de direitos de utilizador arriscados.

O que são direitos de utilizador?

Os direitos do utilizador são permissões que controlam as acções do utilizador num sistema informático. Estes direitos diferem das permissões normais de ficheiros e pastas e aplicam-se a acções específicas do utilizador. Os direitos do utilizador incluem (mas não estão limitados a):

- Permitir iniciar sessão localmente: Permite que os utilizadores iniciem sessão num computador localmente

- Alterar a hora do sistema: Permite aos utilizadores alterar a hora do sistema num computador

- Desligar o sistema: Permite que os utilizadores desliguem o computador

- Depurar programas: Permite aos utilizadores depurar programas em execução no computador

- Gerir a auditoria e o registo de segurança: Permite aos utilizadores visualizar e gerir os registos de segurança de um computador

- Assumir a propriedade de ficheiros ou outros objectos: Permite que os utilizadores assumam a propriedade de ficheiros ou outros objectos num computador

- Carregar e descarregar controladores de dispositivos: Permite aos utilizadores carregar ou descarregar controladores de dispositivos num computador

- Fazer cópias de segurança deficheiros e directórios: Permite aos utilizadores fazer cópias de segurança de ficheiros e directórios num computador

- Restaurar ficheiros e directórios: Permite aos utilizadores restaurar ficheiros e directórios com cópia de segurança num computador

- Permitir o início de sessão através dos Serviços de Ambiente de Trabalho Remoto: Permite aos utilizadores gerir o acesso remoto a um computador

Utilizar GPOs para configurar direitos de utilizador

Para configurar os direitos de utilizador utilizando um GPO, comece por criar ou editar um GPO que se aplique aos utilizadores ou computadores que pretende configurar. É necessário ligar o GPO ao domínio relevante ou ao nível da UO. Em seguida, pode utilizar a aplicação Editor de Políticas de Grupo para especificar os direitos de utilizador que pretende atribuir. (Um processo semelhante aplica-se à configuração de scripts de início de sessão de GPO, conforme discutido numa publicação anterior do AD Security 101).

Para configurar os direitos do utilizador:

- Abra o Editor de Política de Grupo.

- Vá para a secção Configuração do computador.

- Seleccione Definições do Windows.

- Seleccione Definições de segurança.

- Vá para a secção Políticas locais.

- Seleccione Atribuição de direitos de utilizador.

- Seleccione o direito de utilizador que pretende configurar.

- Adicione os utilizadores ou grupos aos quais deve ser concedido esse direito.

Por exemplo, para conceder a um utilizador o direito de iniciar sessão localmente num computador específico, seleccione o direito de utilizador Permitir iniciar sessão localmente e, em seguida, adicione o utilizador à lista de utilizadores permitidos.

Direitos de utilizador em risco e segurança do AD

Como é que os direitos de utilizador podem constituir um risco de segurança? Considere o seguinte exemplo.

Suponha que o direito de utilizador Debug programs é concedido a um utilizador que não precisa dele. Esse utilizador - ou um atacante que consiga obter acesso às credenciais desse utilizador - pode utilizar este direito para:

- Depurar um processo do sistema que é executado como um utilizador elevado

- Injetar código malicioso

- Obter acesso ao nível do sistema

- Aceder a dados ou processos sensíveis a que normalmente não teriam acesso

- Desativar funcionalidades de segurança ou ferramentas anti-malware no sistema

Do mesmo modo, se o direito de utilizador Alterar hora do sistema for concedido a um utilizador que não deveria ter esse direito, esse utilizador (ou um atacante) pode modificar a hora do sistema e causar problemas com aplicações ou serviços sensíveis ao tempo.

Outros direitos de utilizador potencialmente arriscados incluem:

- Iniciar sessão como um serviço

- Permitir iniciar sessão localmente

- Atuar como parte do sistema operativo

Para determinar que direitos de utilizador são atribuídos a um utilizador no AD, pode abrir o direito para edição na Consola de Gestão de Políticas de Grupo (GPMC). Outra opção é utilizar ferramentas baseadas em comandos de GPO (CLI ou PowerShell) para verificar os GPOs e as respectivas definições, incluindo atribuições de direitos de utilizador.

No entanto, as grandes organizações com milhares ou mais objectos de utilizador e UOs podem ter dezenas ou centenas de GPOs, cada um contendo várias definições acumuladas (e muitas vezes sobrepostas). Por exemplo, um GPO ao nível do domínio pode atribuir direitos de utilizador específicos a um conjunto de utilizadores ou grupos, enquanto outro GPO ao nível da UO pode adicionar outros direitos de utilizador a alguns desses mesmos utilizadores ou grupos.

À medida que o seu ambiente AD evolui e muda ao longo do tempo, a complexidade dos GPOs atribuídos a domínios, sites ou UOs também aumenta. Todas estas atribuições tornam-se gradualmente mais difíceis de gerir, o que dificulta a determinação de que definição se aplica a que utilizador.

Proteger o AD contra direitos de utilizador arriscados

Para atenuar os riscos associados a um direito de utilizador:

- Verificar se o direito é concedido apenas aos utilizadores que dele necessitam para tarefas específicas.

- Monitorizar cuidadosamente todos os utilizadores a quem é atribuído o direito.

- Proteger os processos sensíveis para que não possam ser depurados por utilizadores não autorizados.

Para facilitar a tarefa de avaliar continuamente a postura de segurança do AD, incluindo direitos de utilizador potencialmente arriscados, pode utilizar ferramentas como Purple Knight ou Semperis Directory Services Protector ( DSP). Quando executadas no seu ambiente, estas ferramentas enumeram e analisam todos os GPOs, determinam se foi atribuído a algum SID não conhecido um direito de utilizador não predefinido "forte" e geram um relatório claro destes detalhes. Pode examinar estes resultados para determinar quais os direitos de utilizador desnecessários a remover dos GPOs no seu ambiente.

Utilizar Purple Knight para proteger direitos de utilizador arriscados

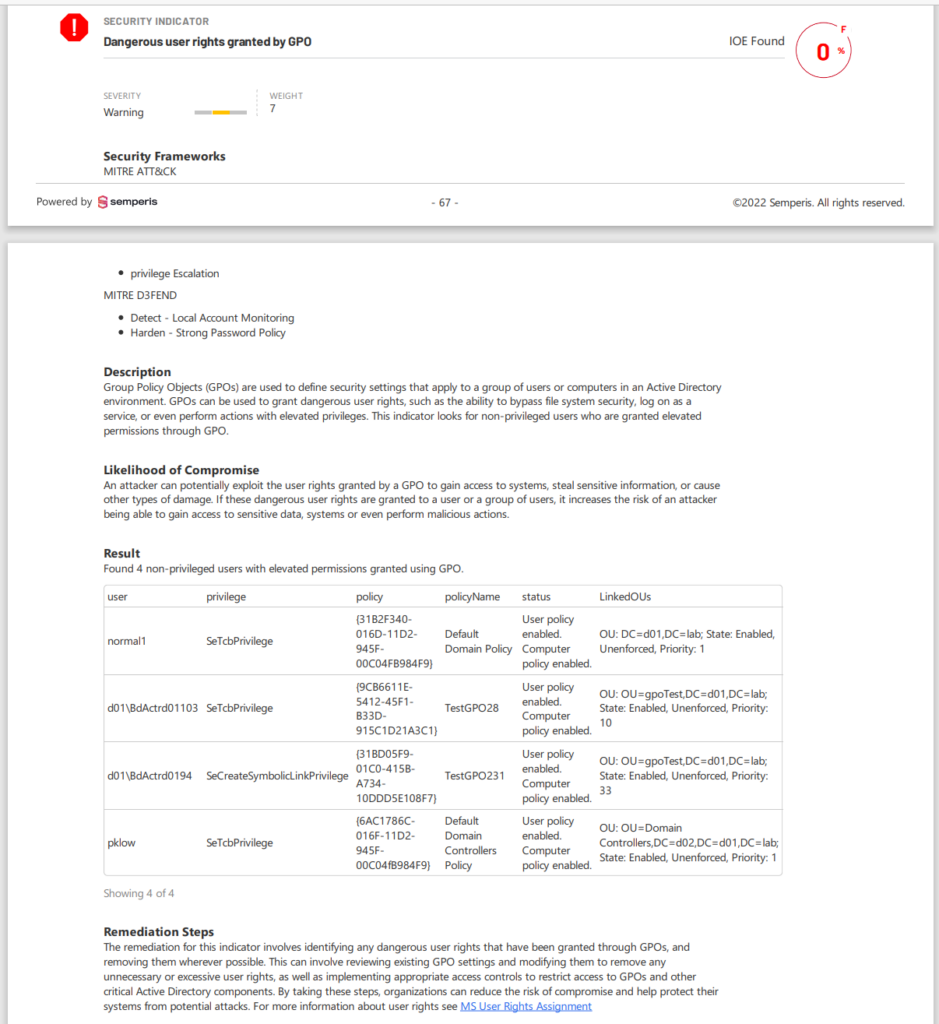

A Figura 1 mostra um relatório Purple Knight que indica a atribuição de um direito de utilizador perigoso concedido por GPO.

O relatório mostra a gravidade do risco, descreve a probabilidade de comprometimento, lista os utilizadores a quem foi atribuído o direito e sugere medidas de correção.

Utilizar DSP para proteger direitos de utilizador arriscados

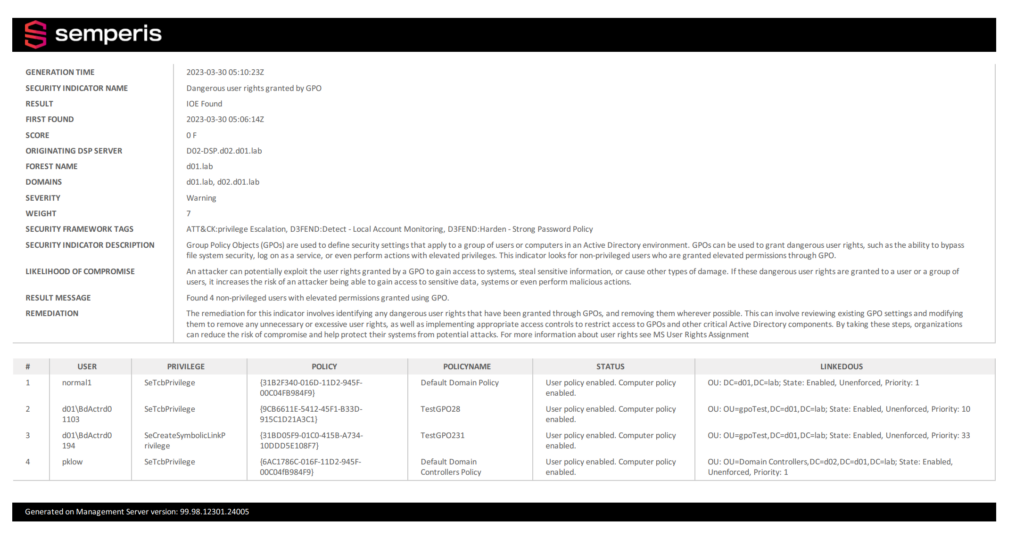

A figura 2 mostra um relatório DSP que indica a atribuição de um direito de utilizador perigoso.

Este relatório inclui os mesmos detalhes que o relatório Purple Knight . Com DSP, também obtém capacidades de correção, incluindo alertas personalizados e reversão automática de alterações maliciosas, para o ajudar a mitigar o risco.

Controlar os direitos de utilizador em risco

Depois de mitigar quaisquer atribuições de direitos de utilizador de risco, deve analisar novamente o ambiente do AD para determinar se são necessárias alterações adicionais. Deve continuar a efetuar análises periódicas ao AD para verificar se não são efectuadas alterações não autorizadas a estas definições.