Purple Knight

Purple Knight Scopre le errate configurazioni dell'AD per il distretto scolastico dello Stato di Washington

Una storia reale sul campo: Patrick Emerick, Senior Systems Engineer, distretto scolastico dello Stato di Washington Patrick Emerick voleva capire meglio quali fossero le sfide di sicurezza da affrontare nella sua Active Directory. Purple Knight era esattamente quello che stava cercando. Era facile da usare, da eseguire e da digerire. Ha dato...

Purple Knight Si dimostra essenziale per garantire l'AD dell'Università

Storia reale sul campo: Jim Shakespear, Southern Utah University Jim Shakespear, direttore della sicurezza informatica della Southern Utah University (SUU), parla con Petri IT Knowledgebase della sicurezza di AD e della sua esperienza con Purple Knight. Jim gestisce l'infrastruttura AD della SUU da diversi anni. La maggior parte...

Reverse Engineering: l'approccio degli hacker per penetrare nell'assistenza sanitaria

Cosa vogliono gli hacker dalla sanità? E come possono i CIO del settore sanitario proteggere dagli attacchi le infrastrutture di identità vitali? Guido Grillenmeier, Chief Technologist di Semperis, e Matt Sickles, Solutions Architect di Sirius Healthcare, illustrano a This Week Health l'uso di Purple Knight, uno strumento gratuito per l'Identity Threat Detection and...

Come abbiamo recuperato Active Directory dall'inferno dei cyberattacchi

Tal Sarid, Direttore delle soluzioni di Semperis, ci illustra una storia di attacco reale in cui l'Active Directory di un cliente è stata completamente compromessa. Abbiamo utilizzato la nostra soluzione Active Directory Forest Recovery (ADFR) per creare una rete di sicurezza ed eseguito il nostro strumento di valutazione, Purple Knight, per scoprire le vulnerabilità. I risultati sono stati significativi:...

La vostra organizzazione non riuscirebbe a superare la valutazione della sicurezza di Active Directory?

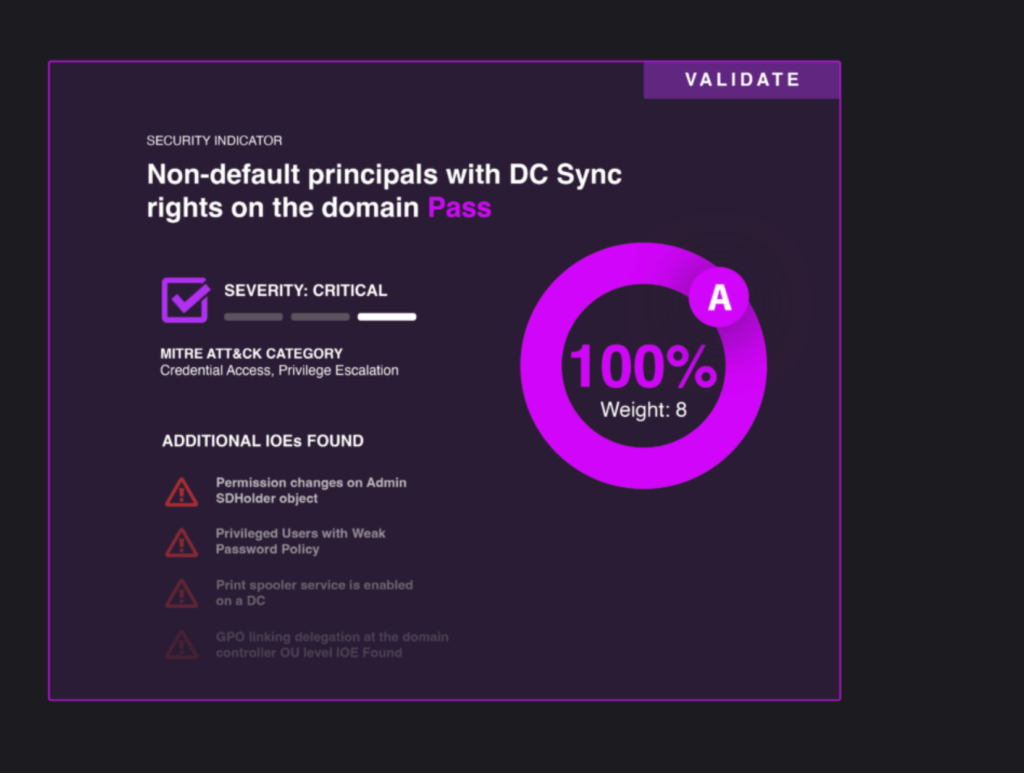

Con il proliferare dei cyberattacchi, molte organizzazioni investono risorse per colmare le lacune della loro strategia di sicurezza. Ma un punto di ingresso comune per gli attacchi, utilizzato anche nella violazione di SolarWinds, viene sempre trascurato: Active Directory. Secondo i risultati di un nuovo strumento di valutazione della sicurezza che valuta i punti deboli delle configurazioni di Active Directory, anche le grandi organizzazioni...

Rapporto sull'impatto della sicurezza di Active Directory ibrida | 451 Research

Non sorprende che i servizi di directory, in particolare Active Directory (AD) di Microsoft, siano diventati un obiettivo primario per gli aggressori. Poiché l'AD è raramente protetto in modo efficace, gli aggressori sono arrivati a dipendere dalle configurazioni deboli per identificare i percorsi di attacco, accedere alle credenziali privilegiate e ottenere un punto d'appoggio nelle reti target. Garrett Bekker, analista di ricerca senior...

A quando risale l'ultimo audit di sicurezza di Active Directory?

L'AD è un'arma preferita dagli attentatori. Per questo motivo, è necessario un audit regolare per identificare e correggere le vulnerabilità prima che i pirati ne approfittino.

Suggerimento per la sicurezza di Active Directory: Per non perdere di vista gli attacchi ransomware che sfruttano l'AD

Mentre continuiamo a seguire le conseguenze dell'attacco Colonial Pipeline, Sean Deuby, professionista della sicurezza di Active Directory e direttore dei servizi di Semperis, condivide il modo in cui la vostra organizzazione può essere in grado di prevenire gli attacchi RaaS che sfruttano l'AD. Cosa potete fare ora per rafforzare i vostri sistemi di identità principali contro gli aggressori? Richiedete l'accesso GRATUITO a...