Molti attacchi informatici non vengono rilevati fino a quando il danno non è stato fatto, nonostante gli sforzi delle organizzazioni per prevenirli. Inoltre, molti attacchi all'identità che vanno a buon fine utilizzano le stesse tecniche collaudate che funzionano da anni, come gli attacchi spray alle password e gli attacchi brute force. Microsoft stima che gli attacchi con password spray siano responsabili di oltre un terzo di tutte le compromissioni di account nelle organizzazioni. In effetti, uno dei recenti attacchi di password spray di maggior successo è stato Midnight Blizzard, scoperto da Microsoft a gennaio.

Allora perché gli attacchi legati all'identità - anche quelli che sono ormai storia vecchia, come lo spraying di password - sono così difficili da prevenire? Parte del problema è la mancanza di pratiche fondamentali di sicurezza del sistema di identità, un fallimento che è stato ben documentato da Microsoft ed è stato osservato anche dal team di Semperis Breach Preparedness & Response Services. La scansione continua dell 'ambiente AD e Entra ID alla ricerca di vulnerabilità e l'eliminazione di queste lacune di sicurezza possono prevenire molte delle violazioni riscontrate dal nostro team.

Ma anche per le organizzazioni con le migliori pratiche di sicurezza dei sistemi di identità, alcuni attacchi sono notoriamente difficili da rilevare. La sfida principale consiste nel separare il segnale dal rumore. In molti casi, gli strumenti di cybersecurity delle organizzazioni non sono in grado di rilevare gli attacchi avanzati, oppure gli attacchi vengono rilevati ma il rumore è talmente elevato che il segnale passa inosservato.

Le organizzazioni hanno bisogno di modi migliori per scoprire gli attacchi prevalenti. È qui che entra in gioco la nuova offerta di Semperis, Lightning Identity Runtime Protection.

Rilevamento di modelli di attacco in tempo reale, basato sull'intelligenza artificiale e costruito da esperti

Lightning Identity Runtime Protection adotta un approccio innovativo per rilevare gli attacchi di maggior successo, fondendo la profonda esperienza nell'apprendimento automatico con la conoscenza del mondo reale su come funzionano gli attacchi in natura. Guidato dal Dr. Igor Baikalov, Chief Scientist di Semperis, esperto nella creazione di modelli di AI e machine learning specificamente nel contesto della sicurezza delle identità, il nostro team di ricerca sulle minacce ha esaminato le tecniche di attacco che fanno continuamente notizia e ha sviluppato algoritmi di ML che rilevano questi attacchi pervasivi.

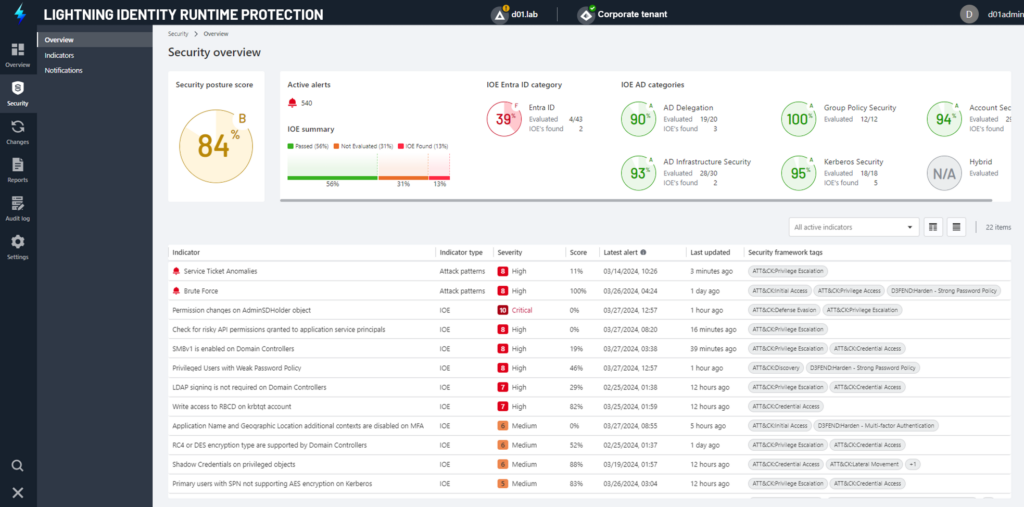

Basandosi sulle funzionalità di prevenzione, rilevamento e risposta alle minacce all'identità di Directory Services Protector (DSP), Lightning IRP cattura e analizza gli eventi di autenticazione per determinare se fanno parte di uno schema di attacco o se possono segnalare un comportamento anomalo. Il punteggio di anomalia utilizza i dati delle attività di accesso e di logon per evidenziare la probabilità di un attacco, concentrandosi sulle minacce ad alta priorità:

- Spray di password: Monitorare i tentativi di accesso per rilevare gli schemi che indicano un attacco con password spray.

- Forza bruta: Monitorare i tentativi di accesso ripetuti e rapidi contro un singolo utente per rilevare potenziali attacchi brute force.

- Accesso anomalo: Scoprire i logon AD anomali

- Accesso anomalo alle risorse: Monitorare l'attività degli utenti e qualsiasi interazione con i servizi che possa indicare un attacco ai servizi AD.

- Anomalie dei ticket di servizio: Scansione dei requisiti dei ticket di servizio sospetti che potrebbero indicare un attacco Kerberoasting su AD.

I dati forniti Lightning IRP possono aiutare i team di sicurezza a intercettare o prevenire un incidente di sicurezza, identificando le modalità di violazione della rete, le backdoor create e le credenziali privilegiate compromesse. Oltre alla notifica di un potenziale attacco, Lightning IRP fornisce i dettagli necessari per mitigarlo e genera un evento Syslog per inviare un avviso a un sistema SIEM.

Contribuendo a restringere l'attenzione ai fattori che indicano una minaccia ad alta priorità, Lightning IRP vi aiuta a ridurre il rischio e ad accelerare i tempi di risposta agli incidenti legati all'identità.

Espansione del rilevamento e della risposta alle minacce all'identità per Entra ID

Oltre all'introduzione di Identity Runtime Protection, abbiamo recentemente ampliato le nostre capacità di rilevamento delle minacce all'identità e di risposta per Entra ID con l'ultima release di Directory Services Protector, basandoci sulla nostra consolidata esperienza nell'aiutare le organizzazioni a proteggere i loro sistemi di identità ibridi.

DSP per Entra ID fornisce indicatori specifici per Entra ID, una vista delle identità ibride che consente di tenere traccia delle modifiche in tutto l'ambiente ibrido e alcuni nuovi modi per rimediare alle modifiche indesiderate in Entra ID, tra cui la possibilità di:

- Creare regole personalizzate per affrontare modifiche specifiche dell'ID Entra

- Esecuzione automatica o notifica agli utenti quando viene rilevata una modifica specifica

- Filtro e ricerca delle regole attivate

Poiché i sistemi di identità sono l'obiettivo principale dei cyberattaccanti, le organizzazioni hanno bisogno di soluzioni in grado di proteggere AD ed Entra ID prima, durante e dopo gli attacchi. DSP offre una visibilità senza pari sulle minacce e potenti capacità di rimedio nell'ambiente AD ibrido. Ora, grazie a IRP, le aziende possono risolvere un'altra difficile sfida: scoprire le vere minacce nella bufera dei segnali di attacco, riducendo il rischio di successo di un attacco al sistema di identità.