Webinar

Ransomware vs. Backups do Active Directory: O que pode prejudicar o seu processo de recuperação de desastres?

Num desastre cibernético, é necessário recuperar o Active Directory antes de poder recuperar a sua empresa. Mas apenas uma em cada cinco organizações tem um plano testado para recuperar o AD após um ciberataque. Este facto é alarmante, dado o aumento dos ataques de ransomware e o impacto generalizado de uma falha do AD....

Foi alvo de uma violação - e agora?

Os ataques são inevitáveis e as violações são prováveis, especialmente no que diz respeito ao seu Active Directory. Qual é o caminho correto a seguir se você foi atacado? Junte-se aos especialistas em prevenção de violações e resposta a incidentes da Semperis, pois eles fornecem as práticas recomendadas para garantir uma recuperação rápida, completa e...

De volta ao básico - um guia prático para seguir a estrutura NIST para a gestão de riscos de ransomware

Todos sabemos que o ransomware está em todo o lado e não vai desaparecer tão cedo. Muitas organizações - desde entidades governamentais a organismos reguladores e até especialistas em cibersegurança - forneceram recomendações, requisitos e mandatos para o ajudar a proteger a sua organização do ritmo implacável dos ataques. Mas fazer com que esta orientação...

Defesa contra ataques ao Active Directory que não deixam rasto

A deteção de um ciberataque em curso é uma componente essencial de qualquer estratégia de segurança. Mas está a tornar-se cada vez mais difícil detetar atacantes maliciosos que obtêm acesso a sistemas de informação através de lacunas no sistema de identidade, movendo-se depois furtivamente pelo ambiente - muitas vezes sem serem detectados durante semanas ou meses - antes de lançarem malware. Para detetar o sistema de identidade...

Proteja o seu ambiente AD híbrido

Descubra as diferenças entre o Azure Active Directory e o Active Directory. Compreender as diferenças entre estes dois modelos de permissão é fundamental para preparar e proteger a sua infraestrutura de segurança em ambientes híbridos.

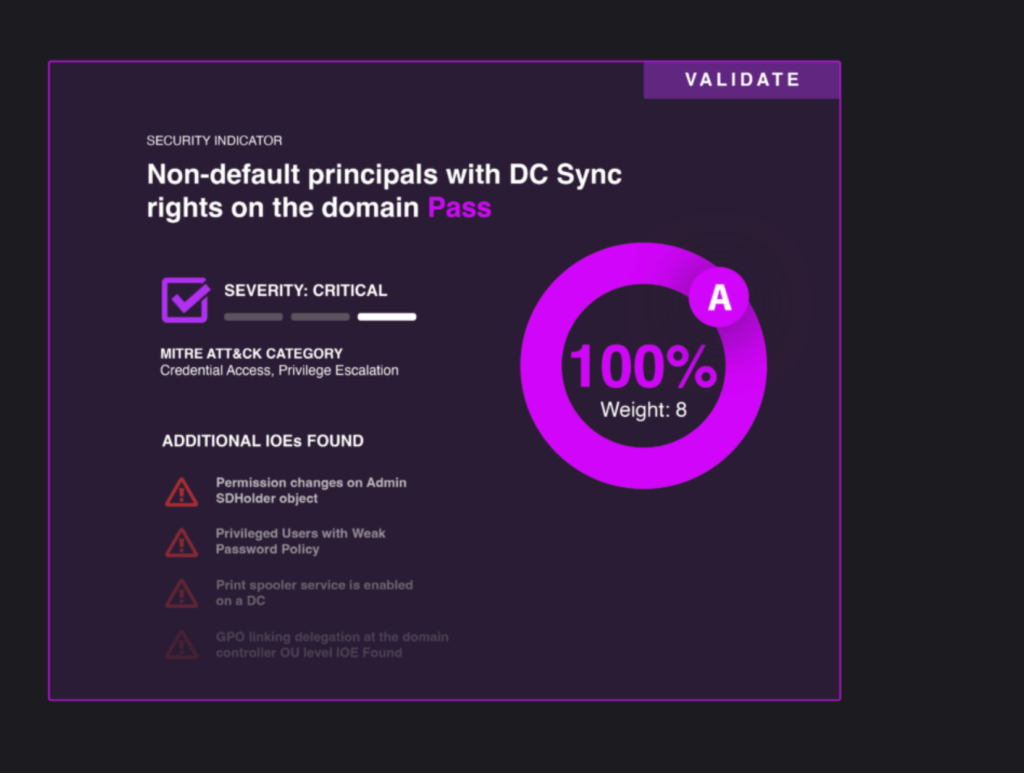

Aplicando a estrutura MITRE ATT&CK ao seu Active Directory

Com o ritmo acelerado e a crescente sofisticação dos ciberataques, ter uma estrutura comum para a sua estratégia de segurança ajuda-o a lidar com o cenário de ameaças em constante mudança. A estrutura MITRE ATT&CK é uma das ferramentas mais populares e abrangentes para a criação de um plano de segurança abrangente. No entanto, existe uma grande diferença entre...

Compreender e proteger o Kerberos - o ponto fraco da cibersegurança

Com o advento do Active Directory, há mais de 20 anos, o protocolo Kerberos foi um fator de mudança em termos de segurança, unificação e passagem do AD para o domínio da gestão de identidades. Mas os tempos mudaram. Métodos de ataque mais recentes e sofisticados e a mudança para a nuvem deixaram o Kerberos...

As 10 principais acções que todas as organizações devem tomar para proteger o seu AD contra ataques

Sabe que os ciberataques estão a chegar. Talvez já tenha sido atingido. Quase todos os ataques se concentram em encontrar um ponto de apoio no Active Directory, aumentar os privilégios e causar estragos. Mas sabia que existem algumas acções relativamente simples que pode tomar e que irão aumentar significativamente as suas hipóteses de combater...

A sua organização seria reprovada na avaliação de segurança do Active Directory?

À medida que os ciberataques proliferam, muitas organizações estão a investir recursos para colmatar falhas na sua estratégia de segurança. Mas um ponto de entrada de ataque comum, também utilizado na violação da SolarWinds, é constantemente ignorado: O Active Directory. De acordo com os resultados de uma nova ferramenta de avaliação de segurança que avalia os pontos fracos de segurança nas configurações do Active Directory, mesmo as grandes organizações...