Apesar dos esforços generalizados em matéria de cibersegurança, muitas organizações estão a abrir involuntariamente uma porta ao ransomware, reduzindo as suas defesas durante os fins-de-semana e feriados. Os atacantes esperam claramente este comportamento arriscado e visam estes períodos - bem como outros eventos empresariais importantes que possam sinalizar defesas distraídas ou reduzidas - para atacar. Este relatório inclui:

- Orientação especializada para reforçar a defesa contra ransomware, especialmente durante períodos de alto risco, como feriados, fins-de-semana e transições empresariais

- Informações sobre os padrões de ataque de ransomware de um inquérito a 900 líderes de TI e de segurança, revelando que muitas organizações não dispõem de defesas adequadas contra ataques que ocorrem em momentos de distração

- Novas provas de que as organizações sobrestimam habitualmente a sua capacidade de defesa contra ataques baseados na identidade

Temos de assumir um estado de ameaça sempre presente. Não se trata apenas dos casos notórios de que ouvimos falar todos os trimestres. Isto está a acontecer todos os dias, todos os dias, a uma série de empresas.

Chris Inglis, ex-Diretor Nacional do Ciberespaço dos EUA, ex-Diretor Adjunto da NSA, Conselheiro Estratégico da Semperis

Resumo executivo

Os ataques de ransomware não respeitam o horário comercial e, muitas vezes, os ataques são demasiado rápidos para uma intervenção humana apenas. Por conseguinte, são necessários manuais de identidade automatizados para reduzir o risco.

Os agentes das ameaças atacam durante períodos de ausência ou distração, como feriados, fins-de-semana e eventos empresariais, incluindo fusões e aquisições.

As organizações em todo o mundo estão a travar uma batalha contra o ransomware e os ciberataques. À medida que as apostas aumentam, também aumentam as provas de que o Microsoft Active Diretory é um dos principais alvos dos agentes de ameaças e que a deteção e resposta a ameaças de identidade (ITDR) é um aspeto fundamental da resiliência cibernética e operacional.

Para examinar as tendências na frequência, gravidade e impacto do ransomware, a Semperis estabeleceu uma parceria com a empresa de investigação internacional Censuswide para realizar um estudo abrangente que abrange vários sectores nos Estados Unidos, Reino Unido, França e Alemanha. O primeiro relatório das nossas descobertas - 2024 Ransomware Risk Report - revelou que os ataques de ransomware são incessantes e dispendiosos. Agora, o nosso segundo relatório - 2024 Ransomware Holiday Risk Report - examina o momento em que os ataques ocorrem durante períodos de distração empresarial (incluindo feriados, fins-de-semana e eventos materiais como fusões, IPOs e despedimentos) e as potenciais lacunas nas defesas de cibersegurança das organizações.

Especialistas que contribuem

Mickey Bresman, Diretor Executivo da Semperis

Sean Deuby, Principal Tecnólogo da Semperis (América do Norte)

Guido Grillenmeier, Principal Tecnólogo da Semperis (EMEA)

Simon Hodgkinson, Consultor Estratégico da Semperis, antigo CISO da bp

Chris Inglis, Consultor Estratégico da Semperis, antigo Diretor Nacional de Cibersegurança dos EUA

Ciaran Martin, CB, Diretor-Geral do Paladin Capital Group, Chefe Executivo fundador do Centro Nacional de Cibersegurança do Reino Unido

Kemba Walden, Presidente do Paladin Global Institute, ex-Diretor Nacional Interino do Ciberespaço dos EUA

Jeff Wichman, Diretor de Resposta a Incidentes da Semperis

Os atacantes de ransomware atacam quando a cobertura de segurança é menor ou quando as empresas estão distraídas.

Os atacantes não tiram férias

"Quando os atacantes entram nos sistemas de uma empresa, especialmente se for num fim de semana de férias em que o pessoal está reduzido, podem não ser notados de imediato. As empresas são menos cuidadosas e mais vulneráveis durante esses períodos, e os atacantes sabem disso."

Guido Grillenmeier Tecnólogo Principal (EMEA), Semperis

Os atacantes atacam quando o pessoal do SOC é reduzido

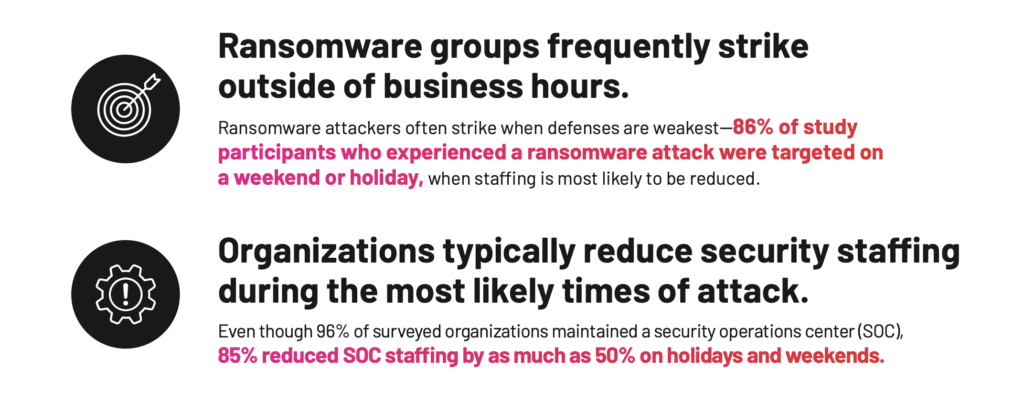

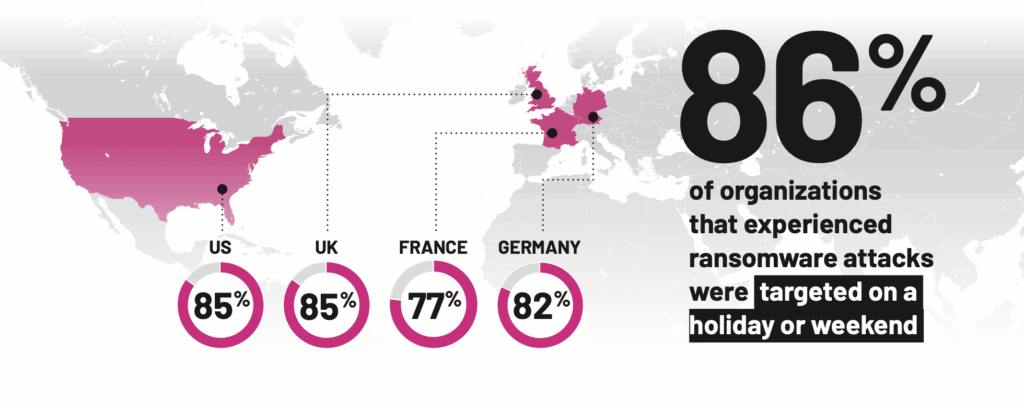

As ameaças de ransomware exigem atenção 24/7/365. A maioria das organizações incluídas no nosso estudo (96%) afirmou que o seu SOC funciona 24 horas por dia, 7 dias por semana, 365 dias por ano, através de uma combinação de recursos internos e externos. Mesmo assim, a maioria das empresas globais (85%) reduziu os níveis de pessoal do SOC após o expediente em até 50%. E, de forma alarmante, quase 5% dos inquiridos indicaram que o seu SOC não dispõe de pessoal durante os feriados ou fins-de-semana. As organizações que reduziram o pessoal do SOC durante feriados e fins-de-semana fizeram-no por várias razões:

- Consideraram que não era necessário, tendo em conta que a maioria dos empregados trabalha apenas durante a semana ou que a sua empresa está aberta apenas de segunda a sexta-feira.

- A sua empresa nunca tinha sido alvo de ransomware, ou não acreditavam que viesse a sê-lo.

- Estavam a tentar manter um equilíbrio entre a vida profissional e a vida privada do pessoal.

Os ataques ocorrem em momentos de distração das empresas

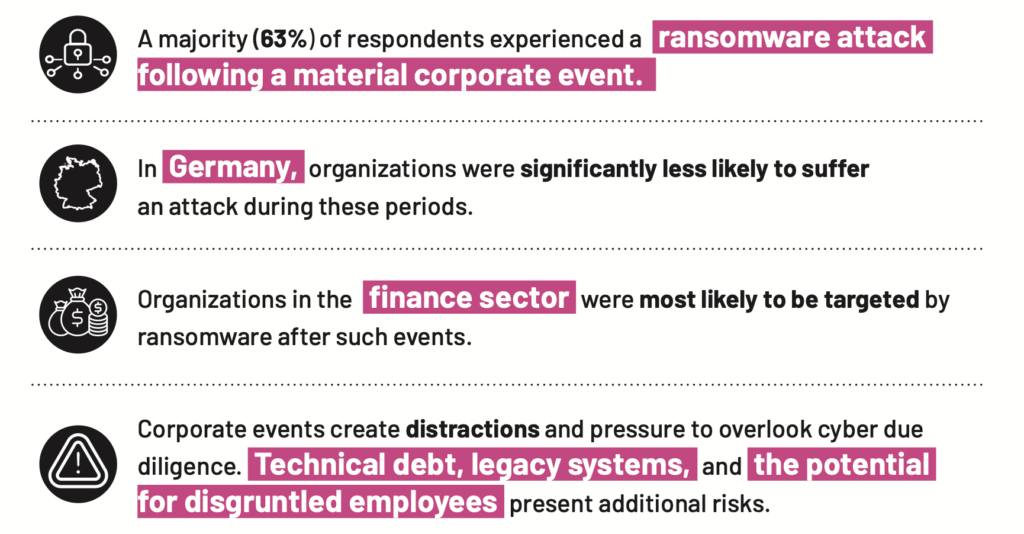

As mudanças de liderança e de pessoal, as integrações de sistemas e as fusões criam vulnerabilidades. Os períodos de turbulência empresarial - quer se trate de uma fusão, aquisição, IPO ou redução da força de trabalho - são também ímanes para os atacantes de ransomware. Os dados do inquérito da Semperis mostram que a maioria (63%) dos inquiridos também sofreu um ataque de ransomware após um evento empresarial importante. Estas situações não só criam as distracções que os maus actores gostam de explorar, como os atacantes podem frequentemente obter grandes resgates de empresas desesperadas por recuperar o acesso a sistemas críticos ou provar a sua competência operacional antes de uma transação importante. Além disso, estes eventos criam desafios inerentes à segurança da identidade.

A proteção da identidade é fundamental para a resiliência das empresas

A resiliência operacional depende de uma forte segurança do Active Diretory e de um plano de recuperação do sistema de identidade dedicado. Seja por razões financeiras ou culturais, as organizações estão a enfrentar uma clara lacuna nas suas defesas cibernéticas. A contratação de um SOC 24/7/365 pode ajudar a colmatar esta lacuna, tal como o aumento dos recursos de TI e de segurança imediatamente antes, durante e após eventos empresariais importantes. Realisticamente, esse aumento de pessoal pode ser difícil de conseguir. No entanto, as organizações devem tomar medidas para reforçar as suas defesas contra o ransomware durante estes períodos críticos.

Alinhamento das prioridades empresariais

Elevar a cibersegurança a uma prioridade empresarial e implementar soluções de monitorização automatizadas ajudará as organizações a protegerem-se contra o risco de ransomware.

Os ataques de ransomware podem atacar, e atacam, quando menos se espera. Nenhuma empresa - independentemente da região, setor ou status do SOC - deve subestimar a necessidade de vigilância constante. Além disso, os líderes de segurança cibernética estão cada vez mais insistindo que os esforços bem-sucedidos de defesa contra ransomware devem incluir um plano claro para defender e recuperar o Active Diretory.

Assim, que medidas podem os líderes empresariais, tecnológicos e de segurança tomar para reduzir a probabilidade de um ataque de ransomware bem sucedido e aumentar a sua capacidade de dizer "não" aos agentes de ameaças? Os nossos especialistas sugerem três acções iniciais.

- ETAPA 1 A liderança a nível da direção deve reconhecer a defesa contra o ransomware e a segurança da identidade como prioridades comerciais.

- PASSO 2 Soluções ITDR robustas e parceiros especializados podem ajudar os líderes de segurança a compensar os desafios de pessoal.

- PASSO 3 A segurança do Active Diretory deve ser um aspeto central de qualquer fusão ou aquisição.

PRINCIPAIS CONCLUSÕES

- O ransomware e a defesa de identidade já não são apenas desafios de TI; são prioridades empresariais.

- As soluções ITDR especializadas podem ajudar a automatizar a deteção e a defesa contra o ransomware face aos desafios de pessoal.

- A auditoria de segurança do Active Diretory é uma parte necessária da devida diligência antes de eventos empresariais importantes.

"Melhorar a resiliência operacional durante eventos materiais requer paciência e diligência. É essencial que os CISO de ambas as organizações envolvidas no evento material estabeleçam uma ligação antes de qualquer negócio e discutam o que é necessário ter do ponto de vista da segurança antes do início da integração das redes. Devem também identificar vulnerabilidades e pontos fracos e certificar-se de que ambas as organizações têm os melhores recursos disponíveis para reduzir os riscos."

Kemba Walden, Presidente do Paladin Global Institute, antigo Diretor Nacional Interino do Ciberespaço dos EUA