Webinar

I principali attacchi all'intelligenza artificiale e il modo in cui l'ITDR può prevenirli

- Semperis

- 17 novembre 2025

In questo webinar informativo, Alex Weinert, Chief Product Officer di Semperis, spiega come l'intelligenza artificiale stia permettendo agli aggressori informatici e come una strategia ITDR efficace possa contribuire a ridurre l'impatto degli attacchi.

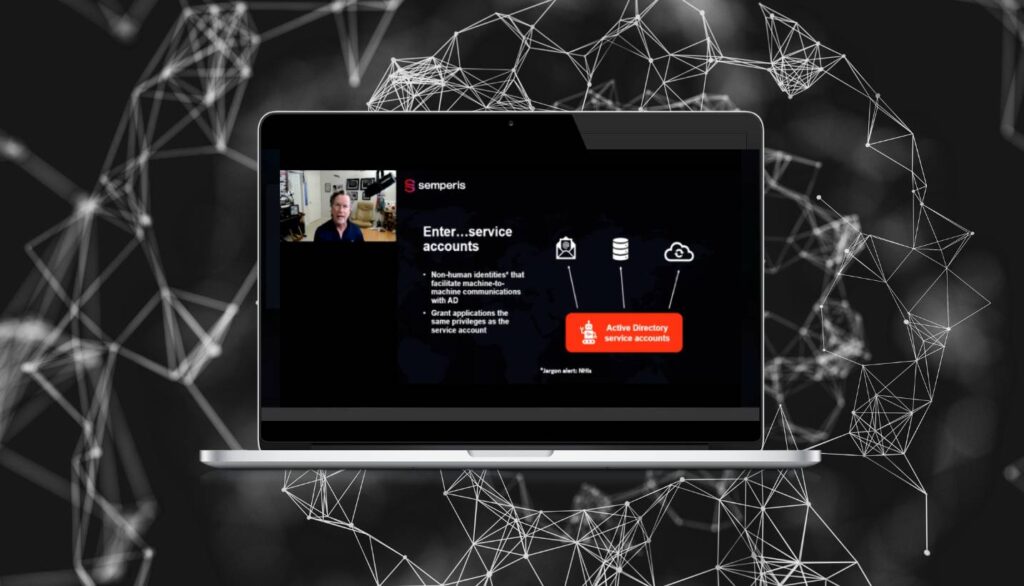

Attenzione al divario: come proteggere gli account di servizio di Active Directory

- Semperis

- 12 novembre 2025

Gli account di servizio sono fondamentali per consentire la comunicazione da macchina a macchina negli ambienti Active Directory (AD). I sistemi di posta elettronica, i database, le applicazioni e persino gli strumenti di sicurezza si affidano agli account di servizio per l'autenticazione. Tuttavia, il 94% delle organizzazioni non ha piena visibilità sugli account di servizio. Scoprite come colmare le lacune nella sicurezza degli account di servizio e rafforzare la protezione IAM.

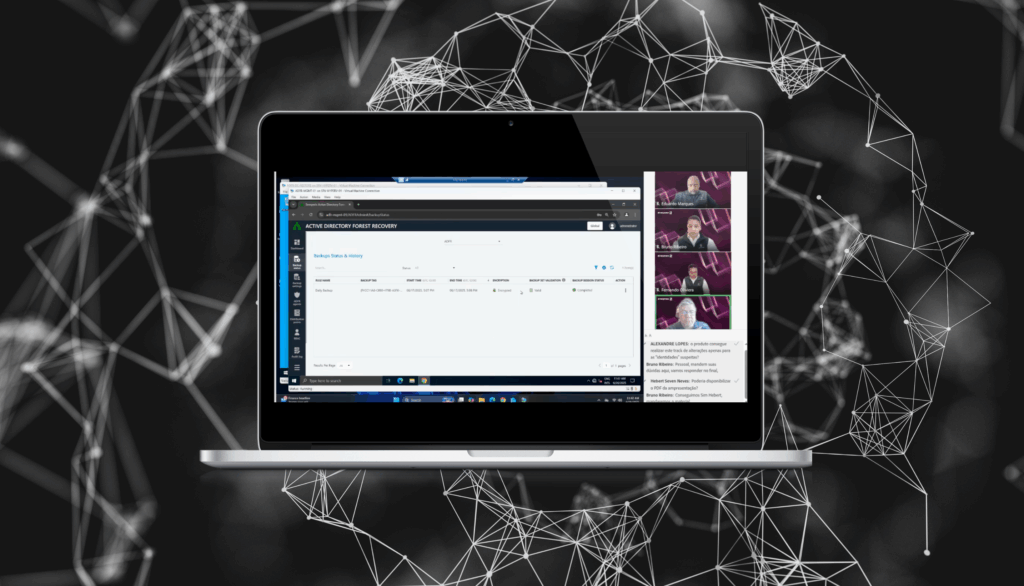

Come recuperare Active Directory quando il segmento è stato cancellato

- 25 ottobre 2025

Microsoft Active Directory (AD) continua a essere uno dei principali alvei di attacchi cibernetici. Quando l'AD è compromesso o si allontana dall'ar, tutta l'attività dell'organizzazione può essere compromessa. Inoltre, molte aziende non dispongono di un piano di recupero specifico per l'AD o dipendono da processi...

Difendere il settore pubblico: Affrontare le minacce informatiche con risorse limitate

- Semperis

- 07 ottobre 2025

Le organizzazioni del settore pubblico sono bersaglio degli avversari informatici più pericolosi del giorno d'oggi e le carenze di risorse e di personale rendono le agenzie vulnerabili. Scoprite gli approcci collaudati alla gestione delle crisi informatiche e alla resilienza che possono aiutarvi a colmare le lacune nella sicurezza.

Resilienza nel mirino: Migliori pratiche per la sicurezza dei sistemi di identità contro le minacce moderne

- Semperis

- 18 agosto 2025

Le minacce odierne non solo si evolvono, ma si organizzano. Dalle bande di ransomware che imitano le strutture aziendali alle minacce degli Stati nazionali che prendono di mira le infrastrutture critiche, i team di sicurezza si trovano ad affrontare un'ondata inarrestabile di attacchi basati sull'identità. Al centro di questo assalto c'è Active Directory (AD), che rimane l'obiettivo più comune per il movimento laterale e l'escalation dei privilegi. In...

Utilizzo dell'intelligenza di illuminazione per la valutazione continua della sicurezza dell'identità Saas

- Semperis

- 31 luglio 2025

Lightning Intelligence è uno strumento di valutazione della postura di sicurezza SaaS facile da implementare per AD e Entra ID che automatizza la scansione dell'ambiente di identità per non perdere le minacce emergenti. In questo video, Tammy Mindel, product owner di Purple Knight e Lightning Intelligence presso Semperis, vi fa fare un tour di Lightning Intelligence: Impara...

Tech Talk - Dal caos al controllo: Ripensare la gestione delle crisi informatiche

- Semperis

- 26 giugno 2025

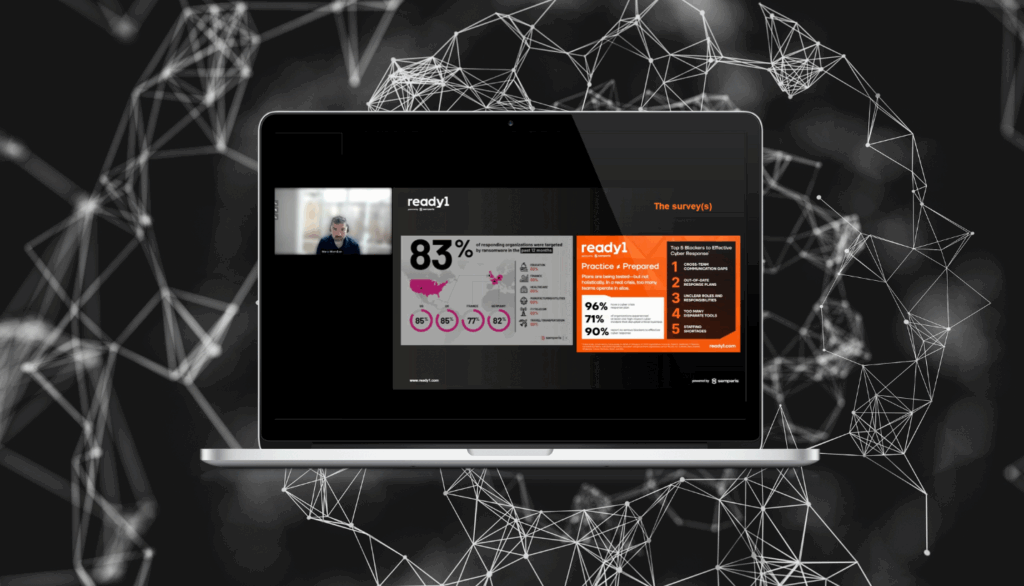

Nel mondo digitale di oggi, gli incidenti informatici non sono solo problemi informatici, ma vere e proprie crisi aziendali. Sebbene molte organizzazioni dispongano di piani di risposta agli incidenti, questi piani spesso crollano sotto la pressione di un evento reale. In questo webinar, Courtney Guss (Director of Crisis Management, Semperis) spiega perché gli approcci tradizionali alla gestione delle crisi...

La resilienza informatica progettata

- Semperis

- 13 giugno 2025

L'assistenza sanitaria è un obiettivo di alto valore per gli attori delle minacce e gli avversari. Tuttavia, troppo spesso i piani di risposta agli incidenti si basano su presupposti che possono crollare durante una crisi reale. In questo webinar, scoprirete perché l'assistenza sanitaria ha una "crisi di gestione delle crisi informatiche" e come le organizzazioni possono raggiungere la resilienza informatica e operativa....

Oltre la difesa: Recupero di Active Directory e resilienza aziendale

- Semperis

- 19 maggio 2025

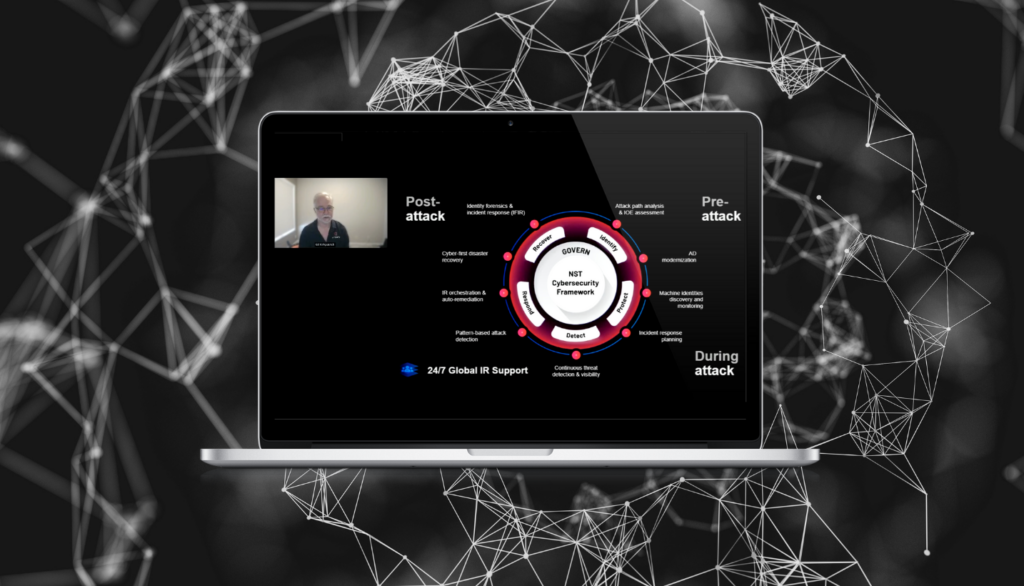

La sicurezza degli endpoint, l'assicurazione informatica e i piani di disaster recovery generalizzati sono tutti importanti, ma non salveranno la vostra azienda da un grave attacco informatico. Per mantenere le operazioni senza intoppi nonostante le minacce informatiche, gli analisti e i leader della sicurezza informatica raccomandano di concentrarsi sulla resilienza. In questa sessione, James Ravenell (Senior Solutions Architect, Semperis) spiega perché...

Colmare il divario per le agenzie governative: 5 modi per automatizzare la resilienza informatica

- Semperis

- 19 maggio 2025

La continuità operativa dipende dalla resilienza informatica. Mantenere tale resilienza può essere difficile quando le risorse sono scarse. Gli aggressori lo sanno e sono abili a sfruttare a proprio vantaggio il turnover del personale e le lacune tecnologiche. Il mezzo preferito dagli attaccanti per diffondere il malware, aumentare i privilegi e stabilire la perseveranza è l'infrastruttura di identità, tipicamente Microsoft Active Directory...