L'identità è il nuovo perimetro e in Microsoft Entra ID è spesso il più debole. Semperis ha trascorso anni a cercare percorsi di escalation dei privilegi, errate configurazioni dell'identità e sottili falle nel controllo degli accessi in ambienti aziendali. Abbiamo capito che c'è un problema: mentre gli aggressori imparano in fretta, i difensori non hanno un posto dove esercitarsi in sicurezza .

Ecco perché abbiamo creato EntraGoat1, un ambiente Entra ID open-source e deliberatamente vulnerabile, progettato per simulare le misconfigurazioni e i percorsi di attacco del mondo reale in un laboratorio pratico in stile CTF.

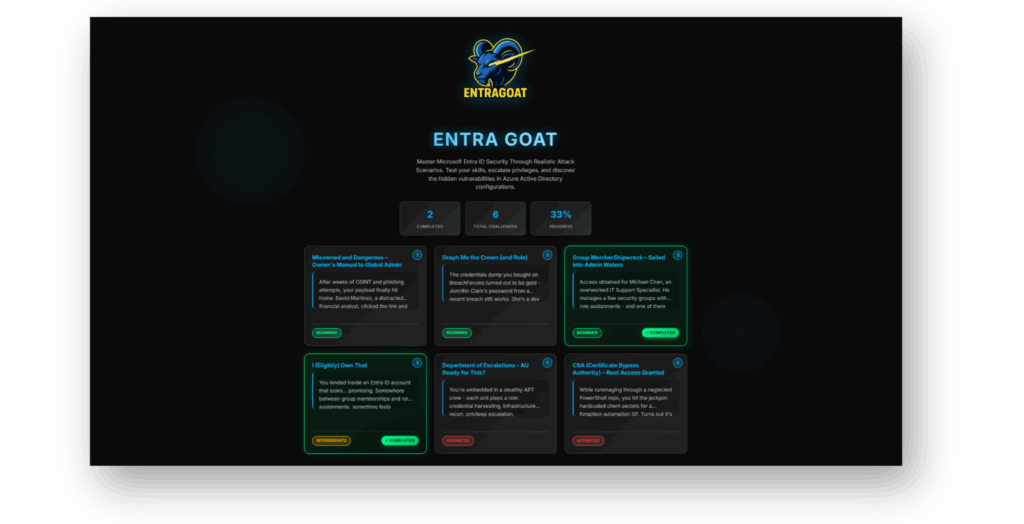

Ecco EntraGoat: La Figura 1 mostra un'anteprima di ciò che vi aspetta. Guardate qui.

Perché i difensori della sicurezza delle identità hanno bisogno di EntraGoat?

I moderni ambienti Entra ID sono una miniera d'oro per gli aggressori. Applicazioni con autorizzazioni eccessive, assegnazioni di gruppi obsolete e principi di servizio mal gestiti sono più che sufficienti per passare ad amministratore globale con poche mosse intelligenti.

EntraGoat riproduce questi percorsi di attacco all'interno del vostro tenant di test, offrendovi un campo di gioco sicuro e riproducibile per imparare, insegnare, testare o convalidare:

- Escalation dei ruoli privilegiati tramite la proprietà dell'applicazione

- Uso improprio del service principal con le autorizzazioni dell'API Graph

- Catene di attivazione PIM e abuso di ruoli ammissibili

- Avvelenamento dinamico delle unità amministrative

- Persistenza senza password con Certificate Authority Forgery per l'impersonificazione dell'Amministratore Globale

Come funziona EntraGoat?

EntraGoat è in parte CTF, in parte laboratorio di apprendimento. Ogni sfida comprende:

- Uno scenario di attacco unico con bandiere nascoste

- Impostazione e pulizia degli script PowerShell (nessun residuo nel tenant)

- Suggerimenti passo-passo (o in alternativa, andare alla cieca e guadagnare la capra)

- Passaggi facoltativi (se siete bloccati o volete qualche suggerimento)

- Post del blog che copre il background teorico (vedi i link qui sotto)

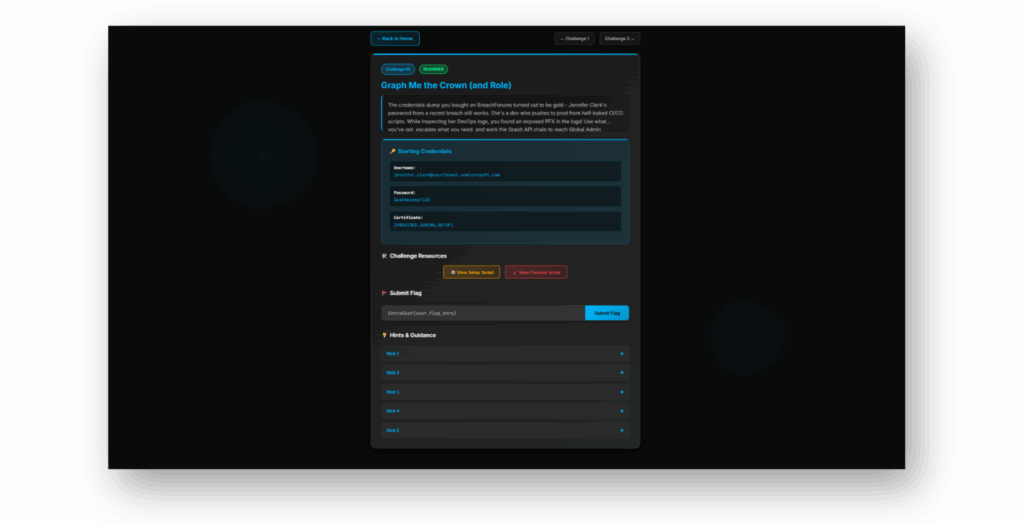

L'interfaccia web interattiva(Figura 2) consente di monitorare i progressi, esaminare i dettagli della sfida e inviare segnalazioni, il tutto ospitato localmente tramite React. Sotto il cofano, ogni sfida è alimentata da PowerShell e Microsoft Graph.

L'obiettivo di EntraGoat è fornire un'esperienza di apprendimento pratico attraverso una piattaforma in stile CTF.

L'attenzione si concentra interamente sull'Entra ID, quindi ogni scenario inizia con l'accesso a un'identità compromessa e salta la fase di ricognizione, fornendo invece una storia realistica di punto d'appoggio iniziale.

Pur avendo preso in considerazione l'integrazione di altre piattaforme, come Azure Key Vault per l'estrazione dei segreti o SharePoint per la lettura dei flag, le abbiamo intenzionalmente escluse. L'enfasi è sugli attacchi basati sull'identità, non su un'infrastruttura cloud più ampia.

Sporcarsi le mani

La bellezza di EntraGoat sta nella sua semplicità. Con i comandi PowerShell e un tenant Entra ID di prova, è possibile distribuire configurazioni vulnerabili e iniziare immediatamente a esplorare le tecniche di attacco all'identità.

La piattaforma offre sia un'interfaccia web di facile utilizzo per la gestione delle sfide, sia un accesso diretto a PowerShell per coloro che preferiscono l'interazione a riga di comando. Questa flessibilità si adatta a diversi stili di apprendimento e preferenze tecniche.

Sicurezza per il design

EntraGoat è stato costruito tenendo conto della sicurezza, ma assicuratevi di controllare quanto segue:

- Esegue solo nel tenant di test

- Gli script di pulizia assicurano l'ordine del laboratorio

E usatela sempre in modo responsabile. Questo è un ambiente di apprendimento con armi.

EntraGoat è il nostro modo di restituire alla comunità della sicurezza rendendo gli attacchi all'identità comprensibili, ripetibili e difendibili.

Allenarsi come un attaccante. Difendersi come un professionista. Rompete le cose in modo responsabile.

Consultatelo suGitHub.

Buon hacking!

Il team EntraGoat

Continuare con EntraGoat

- Iniziare con EntraGoat: conoscere Entra ID in modo intelligente

- Scenario 1: Abuso di proprietà del responsabile del servizio nell'Entra ID

- Scenario 2: Sfruttamento delle autorizzazioni grafiche solo per le app in Entra ID

- Scenario 3: Sfruttare la proprietà del gruppo in Entra ID

- Scenario 6: Sfruttamento dell'autenticazione basata su certificati per impersonare l'amministratore globale in Entra ID

Esclusione di responsabilità

Questo contenuto è fornito solo a scopo educativo e informativo. Il suo scopo è quello di promuovere la consapevolezza e la correzione responsabile delle vulnerabilità di sicurezza che possono esistere sui sistemi di cui si è proprietari o che si è autorizzati a testare. È severamente vietato l'uso non autorizzato di queste informazioni per scopi malevoli, sfruttamento o accesso illegale. Semperis non approva né condona alcuna attività illegale e declina ogni responsabilità derivante dall'uso improprio del materiale. Inoltre, Semperis non garantisce l'accuratezza o la completezza dei contenuti e non si assume alcuna responsabilità per eventuali danni derivanti dal loro utilizzo.