Trotz der weit verbreiteten Bemühungen im Bereich der Cybersicherheit öffnen viele Unternehmen ungewollt Ransomware Tür und Tor, indem sie ihre Abwehrmaßnahmen an Wochenenden und Feiertagen reduzieren. Angreifer rechnen eindeutig mit diesem riskanten Verhalten und nutzen diese Zeiträume - sowie andere wichtige Unternehmensereignisse, die ein Zeichen für abgelenkte oder reduzierte Verteidigungsmaßnahmen sein könnten - für ihre Angriffe. Dieser Bericht enthält:

- Fachkundige Anleitung zur Stärkung der Ransomware-Abwehr, insbesondere während Hochrisikoperioden wie Feiertagen, Wochenenden und Unternehmensübergängen

- Einblicke in Ransomware-Angriffsmuster aus einer Umfrage unter 900 IT- und Sicherheitsverantwortlichen, aus der hervorgeht, dass es vielen Unternehmen an angemessenen Abwehrmaßnahmen gegen Angriffe fehlt, die in Zeiten der Ablenkung stattfinden

- Neue Beweise dafür, dass Unternehmen ihre Fähigkeit, sich gegen identitätsbasierte Angriffe zu schützen, routinemäßig überschätzen

Wir müssen davon ausgehen, dass die Bedrohung ständig präsent ist. Dabei geht es nicht nur um die berüchtigten Fälle, von denen wir jedes Quartal oder so hören. Dies geschieht jeden Tag, jeden Tag, für eine Reihe von Unternehmen.

Chris Inglis, ehemaliger nationaler Cyber-Direktor der USA, ehemaliger stellvertretender Direktor der NSA, strategischer Berater von Semperis

Zusammenfassung

Ransomware-Angriffe halten sich nicht an die Geschäftszeiten, und Angriffe verlaufen oft zu schnell, als dass ein Mensch allein eingreifen könnte. Daher sind automatisierte Identitäts-Playbooks erforderlich, um das Risiko zu minimieren.

Bedrohungsakteure schlagen in Zeiten der Abwesenheit oder Ablenkung zu, wie z.B. an Feiertagen, Wochenenden und Unternehmensveranstaltungen, einschließlich Fusionen und Übernahmen.

Unternehmen auf der ganzen Welt befinden sich in einem Kampf gegen Ransomware und Cyberangriffe. Je mehr auf dem Spiel steht, desto deutlicher wird, dass Microsoft Active Directory ein Top-Ziel für Bedrohungsakteure ist und dass die Erkennung von und Reaktion auf Identitätsbedrohungen (ITDR) ein wichtiger Aspekt der Cyber- und Betriebsresilienz ist.

Um die Trends bei der Häufigkeit, dem Schweregrad und den Auswirkungen von Ransomware zu untersuchen, hat Semperis zusammen mit dem internationalen Forschungsunternehmen Censuswide eine umfassende Studie durchgeführt, die mehrere Branchen in den Vereinigten Staaten, Großbritannien, Frankreich und Deutschland umfasst. Der erste Bericht über unsere Ergebnisse - der 2024 Ransomware Risk Report - hat gezeigt, dass Ransomware-Angriffe unaufhörlich und kostspielig sind. Unser zweiter Bericht, der 2024 Ransomware Holiday Risk Report, untersucht nun den Zeitpunkt von Angriffen, die in Zeiten der Ablenkung für Unternehmen stattfinden (einschließlich Feiertagen, Wochenenden und wichtigen Ereignissen wie Fusionen, Börsengängen und Entlassungen) sowie mögliche Lücken in der Cybersicherheitsabwehr von Unternehmen.

Mitwirkende Experten

Mickey Bresman, CEO von Semperis

Sean Deuby, leitender Technologe von Semperis (Nordamerika)

Guido Grillenmeier, leitender Technologe von Semperis (EMEA)

Simon Hodgkinson, strategischer Berater von Semperis, ehemaliger CISO von bp

Chris Inglis, strategischer Berater von Semperis, ehemaliger US National Cyber Director

Ciaran Martin, CB, geschäftsführender Direktor der Paladin Capital Group, Gründungsvorstand des britischen National Cyber Security Centre

Kemba Walden, Präsident des Paladin Global Institute, ehemaliger amtierender US National Cyber Director

Jeff Wichman, Semperis Director of Incident Response

Ransomware-Angreifer schlagen zu, wenn die Sicherheitsabdeckung geringer ist oder wenn Unternehmen abgelenkt sind.

Angreifer machen keinen Urlaub

"Wenn Angreifer in die Systeme eines Unternehmens eindringen, vor allem wenn es sich um ein Feiertagswochenende handelt, an dem das Personal reduziert ist, werden sie möglicherweise nicht sofort bemerkt. Unternehmen sind in diesen Zeiten weniger vorsichtig und anfälliger, und Angreifer wissen das."

Guido Grillenmeier Leitender Technologe (EMEA), Semperis

Angreifer schlagen zu, wenn das SOC-Personal reduziert wird

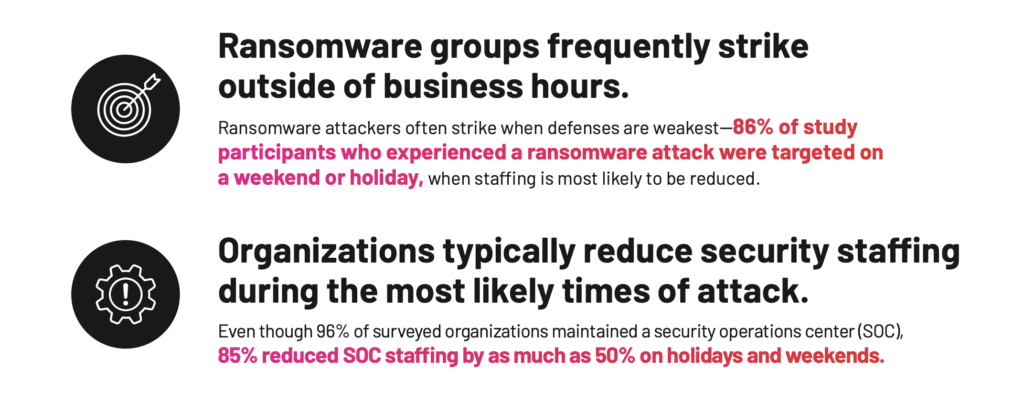

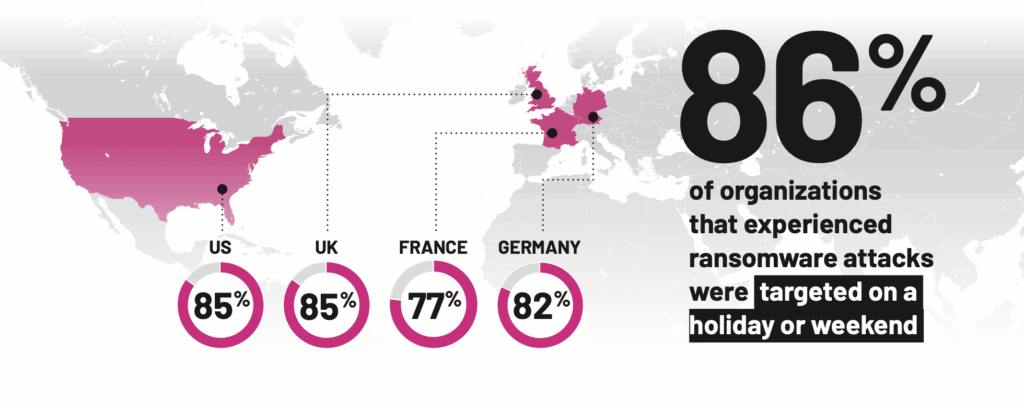

Ransomware-Bedrohungen erfordern 24/7/365 Aufmerksamkeit. Die meisten Unternehmen, die an unserer Studie teilgenommen haben (96 %), gaben an, dass ihr SOC rund um die Uhr und 365 Tage die Woche arbeitet, und zwar mit einer Kombination aus internen und externen Ressourcen. Dennoch schraubt die Mehrheit der globalen Unternehmen (85 %) die Zahl ihrer SOC-Mitarbeiter nach Feierabend um bis zu 50 % zurück. Und alarmierenderweise gaben fast 5 % der Befragten an, dass ihr SOC an Feiertagen oder Wochenenden überhaupt nicht besetzt ist. Unternehmen, die die Zahl der SOC-Mitarbeiter während der Feiertage und Wochenenden reduziert haben, taten dies aus mehreren Gründen:

- Sie hielten dies nicht für notwendig, da die meisten Angestellten nur an Wochentagen arbeiten oder ihr Geschäft nur von Montag bis Freitag geöffnet ist.

- Ihr Unternehmen war noch nie von Ransomware betroffen, oder sie glaubten nicht, dass es betroffen sein würde.

- Sie versuchten, die Vereinbarkeit von Beruf und Privatleben für ihre Mitarbeiter zu gewährleisten.

Angriffe finden in Zeiten der Ablenkung durch Unternehmen statt

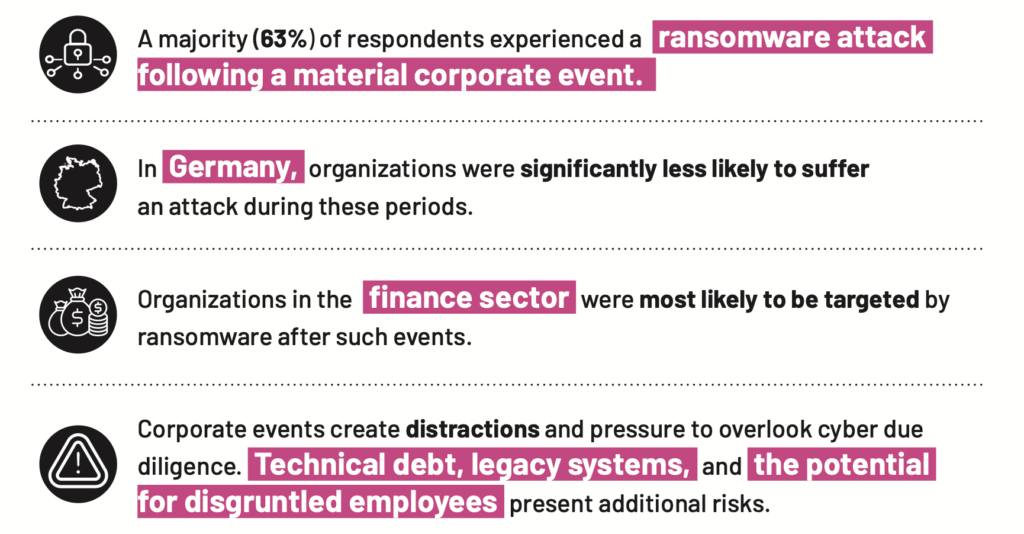

Veränderungen in der Führung und im Personal, Systemintegrationen und Fusionen schaffen Schwachstellen. Zeiten des Umbruchs in Unternehmen - sei es eine Fusion, eine Übernahme, ein Börsengang oder ein Personalabbau - sind auch ein Magnet für Ransomware-Angreifer. Die Daten der Semperis-Umfrage zeigen, dass die Mehrheit (63 %) der Befragten nach einem wichtigen Unternehmensereignis auch einen Ransomware-Angriff erlebt hat. Diese Situationen schaffen nicht nur die Ablenkungen, die böse Akteure gerne ausnutzen, sondern Angreifer können oft hohe Lösegelder von Unternehmen erpressen, die verzweifelt versuchen, den Zugang zu kritischen Systemen wiederzuerlangen oder ihre operative Kompetenz im Vorfeld einer wichtigen Transaktion zu beweisen. Darüber hinaus bringen solche Ereignisse Herausforderungen für die Identitätssicherheit mit sich.

Identitätsschutz ist für die Widerstandsfähigkeit von Unternehmen von entscheidender Bedeutung

Die betriebliche Ausfallsicherheit hängt von einer starken Active Directory-Sicherheit und einem speziellen Plan zur Wiederherstellung des Identitätssystems ab. Ob aus finanziellen oder kulturellen Gründen, Unternehmen sehen sich mit einer deutlichen Lücke in ihrer Cyberabwehr konfrontiert. Die vollständige Besetzung eines 24/7/365 SOC könnte dazu beitragen, diese Lücke zu schließen, ebenso wie eine Aufstockung der IT- und Sicherheitsressourcen unmittelbar vor, während und nach wichtigen Unternehmensereignissen. Realistischerweise ist eine solche Aufstockung des Personals möglicherweise nur schwer zu erreichen. Dennoch müssen Unternehmen Maßnahmen ergreifen, um ihre Ransomware-Abwehr in diesen kritischen Zeiten zu stärken.

Geschäftsprioritäten abgleichen

Wenn Sie die Cybersicherheit zu einer Geschäftspriorität machen und automatisierte Überwachungslösungen implementieren, können Sie sich vor Ransomware-Risiken schützen.

Ransomware-Angriffe können - und tun es auch - wenn man sie am wenigsten erwartet. Kein Unternehmen - unabhängig von Region, Branche oder SOC-Status - sollte die Notwendigkeit einer ständigen Wachsamkeit unterschätzen. Darüber hinaus bestehen die Verantwortlichen für Cybersicherheit zunehmend darauf, dass erfolgreiche Ransomware-Abwehrmaßnahmen einen klaren Plan zur Verteidigung und Wiederherstellung von Active Directory beinhalten müssen.

Welche Schritte können also Führungskräfte aus Wirtschaft, Technologie und Sicherheit unternehmen, um die Wahrscheinlichkeit eines erfolgreichen Ransomware-Angriffs zu verringern und ihre Fähigkeit zu verbessern, Bedrohungsakteuren "Nein" zu sagen? Unsere Experten schlagen drei erste Maßnahmen vor.

- SCHRITT 1 Die Führungsebene muss die Abwehr von Ransomware und die Identitätssicherheit als geschäftliche Priorität anerkennen.

- SCHRITT 2 Robuste ITDR-Lösungen und kompetente Partner können Sicherheitsverantwortlichen helfen, personelle Herausforderungen zu meistern.

- SCHRITT 3 Die Sicherheit von Active Directory sollte ein zentraler Aspekt jeder Fusion oder Übernahme sein.

SCHLUSSFOLGERUNGEN

- Ransomware und Identitätsschutz sind nicht mehr nur IT-Herausforderungen, sondern auch geschäftliche Prioritäten.

- Erfahrene ITDR-Lösungen können dabei helfen, die Erkennung und Abwehr von Ransomware zu automatisieren, auch wenn es personelle Probleme gibt.

- Die Überprüfung der Sicherheit von Active Directory ist ein notwendiger Bestandteil der Due Diligence im Vorfeld wichtiger Unternehmensereignisse.

"Die Verbesserung der operativen Widerstandsfähigkeit bei wichtigen Ereignissen erfordert Geduld und Fleiß. Es ist wichtig, dass sich die CISOs beider Organisationen, die an dem wichtigen Ereignis beteiligt sind, vor dem Abschluss eines Geschäfts zusammensetzen und die 'Must Haves' vom Standpunkt der Sicherheit aus besprechen, bevor die Integration der Netzwerke beginnt. Sie sollten auch Schwachstellen und Schwachpunkte identifizieren und sicherstellen, dass beide Organisationen über die besten verfügbaren Ressourcen verfügen, um Risiken zu reduzieren."

Kemba Walden, Präsident des Paladin Global Institute, ehemaliger amtierender US National Cyber Director