Viele Cyberangriffe bleiben unentdeckt, bis der Schaden angerichtet ist, trotz der Bemühungen von Unternehmen, sie zu verhindern. Und viele erfolgreiche Identitätsangriffe nutzen dieselben bewährten Techniken, die seit Jahren funktionieren, wie z.B. Passwort-Spray und Brute-Force-Angriffe. Microsoft schätzt, dass Passwort-Spray-Angriffe für mehr als ein Drittel aller Kompromittierungen von Konten in Unternehmen verantwortlich sind. Tatsächlich war einer der erfolgreichsten Passwort-Spraying-Angriffe der letzten Zeit Midnight Blizzard, den Microsoft im Januar entdeckte.

Warum also sind identitätsbezogene Angriffe - selbst solche, die schon lange bekannt sind, wie das Ausspähen von Passwörtern - so schwer zu verhindern? Ein Teil des Problems ist das Fehlen grundlegender Sicherheitspraktiken für Identitätssysteme, ein Versäumnis, das von Microsoft gut dokumentiert wurde und auch vom Semperis Breach Preparedness & Response Services Team beobachtet wurde. Die kontinuierliche Überprüfung der AD- und Entra ID-Umgebung auf Schwachstellen und die Schließung dieser Sicherheitslücken kann viele der von unserem Team beobachteten Sicherheitsverletzungen verhindern.

Aber selbst für Unternehmen mit den besten Sicherheitspraktiken für Identitätssysteme sind einige Angriffe notorisch schwer zu erkennen. Die größte Herausforderung besteht darin, das Signal vom Rauschen zu trennen. In vielen Fällen können die Cybersecurity-Tools der Unternehmen fortgeschrittene Angriffe nicht erkennen - oder die Angriffe werden zwar erkannt, aber das Rauschen ist so groß, dass das Signal unter dem Radar fliegt.

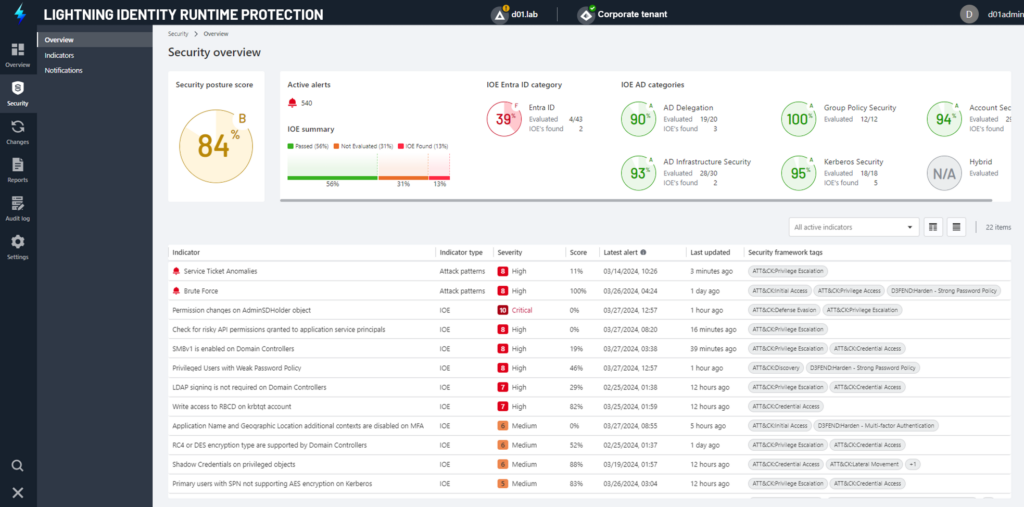

Unternehmen brauchen bessere Möglichkeiten, um verbreitete Angriffe aufzudecken. Hier kommt das neue Angebot von Semperis - Lightning Identity Runtime Protection - ins Spiel.

KI-unterstützte, von Experten entwickelte Live-Erkennung von Angriffsmustern

Lightning Identity Runtime Protection verfolgt einen innovativen Ansatz zur Erkennung der erfolgreichsten Angriffe, indem es fundierte Erfahrungen im Bereich des maschinellen Lernens mit dem realen Wissen über die Funktionsweise von Angriffen in der freien Wildbahn verbindet. Unter der Leitung von Semperis Chief Scientist Dr. Igor Baikalov, einem Experten für den Aufbau von KI- und maschinellen Lernmodellen speziell im Kontext der Identitätssicherheit, hat unser Bedrohungsforschungsteam die Angriffstechniken untersucht, die immer wieder für Schlagzeilen sorgen, und ML-Algorithmen entwickelt, die diese weit verbreiteten Angriffe erkennen.

Lightning IRP baut auf den Funktionen von Directory Services Protector (DSP) zur Abwehr, Erkennung und Reaktion auf Identitätsbedrohungen auf und erfasst und analysiert Authentifizierungsereignisse, um festzustellen, ob sie Teil eines Angriffsmusters sind oder auf ein anormales Verhalten hindeuten könnten. Der Anomalie-Score verwendet Anmelde- und Zugriffsaktivitätsdaten, um die Wahrscheinlichkeit eines Angriffs hervorzuheben und sich auf Bedrohungen mit hoher Priorität zu konzentrieren:

- Passwort-Spray: Überwachen Sie Anmeldeversuche, um Muster zu erkennen, die auf einen Passwort-Spray-Angriff hindeuten

- Brute-Force: Überwachen Sie wiederholte und schnelle Anmeldeversuche gegen einen einzelnen Benutzer, um mögliche Brute-Force-Angriffe zu erkennen.

- Anomale Anmeldungen: Entdecken Sie anomale AD-Anmeldungen

- Anomaler Ressourcenzugriff: Überwachen Sie Benutzeraktivitäten und jede Interaktion mit Diensten, die auf einen Angriff auf AD-Dienste hindeuten könnten.

- Service-Ticket-Anomalien: Scannen Sie nach verdächtigen Service-Ticket-Anforderungen, die auf einen Kerberoasting-Angriff auf AD hinweisen könnten.

Die Daten, die Lightning IRP liefert, können Sicherheitsteams dabei helfen, einen Sicherheitsvorfall abzufangen oder zu verhindern, indem sie ermitteln, wie in ein Netzwerk eingedrungen wurde, welche Hintertüren geschaffen wurden und welche privilegierten Anmeldeinformationen erlangt wurden. Zusammen mit der Benachrichtigung über einen potenziellen Angriff liefert Lightning IRP die Details, die zur Abwehr des Angriffs erforderlich sind, und erzeugt ein Syslog-Ereignis, so dass ein Alarm an ein SIEM-System gesendet werden kann.

Lightning IRP hilft Ihnen, sich auf die Faktoren zu konzentrieren, die auf eine Bedrohung mit hoher Priorität hinweisen, und hilft Ihnen so, das Risiko zu verringern und die Reaktionszeit auf identitätsbezogene Vorfälle zu verkürzen.

Erweiterung der Erkennung von und Reaktion auf Identitätsbedrohungen für Entra ID

Neben der Einführung von Identity Runtime Protection haben wir vor kurzem mit der neuesten Version von Directory Services Protector unsere Funktionen zur Erkennung von Identitätsbedrohungen und zur Reaktion darauf für Entra ID erweitert und bauen damit auf unserer langjährigen Erfahrung beim Schutz hybrider Identitätssysteme auf.

DSP für Entra ID bietet spezifische Indikatoren für Entra ID, eine Ansicht für hybride Identitäten, mit der Sie Änderungen in der gesamten hybriden Umgebung nachverfolgen können, und einige neue Möglichkeiten, unerwünschte Änderungen in Entra ID zu beheben, einschließlich der Möglichkeit,:

- Erstellen Sie benutzerdefinierte Regeln für bestimmte Änderungen der Entra ID

- Automatisches Wiederherstellen oder Benachrichtigen von Benutzern, wenn eine bestimmte Änderung entdeckt wird

- Filter und Suche nach ausgelösten Regeln

Da Identitätssysteme das Hauptziel von Cyberangreifern sind, benötigen Unternehmen Lösungen, die AD und Entra ID vor, während und nach Angriffen schützen können. DSP bietet einen unübertroffenen Einblick in Bedrohungen und leistungsstarke Abhilfemaßnahmen in der hybriden AD-Umgebung. Mit IRP können Unternehmen jetzt eine weitere schwierige Aufgabe lösen: die Aufdeckung echter Bedrohungen im Rauschen der Angriffssignale, um das Risiko eines erfolgreichen Angriffs auf das Identitätssystem zu verringern.